Resum ràpid: Claude Code Security és l'eina d'escaneig de seguretat de vulnerabilitats impulsada per IA d'Anthropic que analitza bases de codi per trobar problemes de seguretat que els mètodes tradicionals passen per alt. Llançat el febrer de 2026, utilitza el raonament d'IA de punta per detectar vulnerabilitats dependents del context i suggerir pegats per a la revisió humana, encara que funciona millor quan es combina amb eines de validació deterministes.

Els equips de seguretat s'ofeguen en els backlogs. Les eines d'anàlisi estàtica tradicionals ajuden a identificar patrons de vulnerabilitat coneguts, però passen per alt els defectes subtils i dependents del context que els atacants exploten realment. Aquest és el problema que Anthropic es va proposar resoldre amb Claude Code Security.

Llançat el 20 de febrer de 2026, Claude Code Security representa un canvi en la manera com la IA aborda la detecció de vulnerabilitats. En lloc de simplement fer coincidir patrons, aplica el raonament per entendre el context del codi i identificar problemes de seguretat que passen per alt els escàners convencionals.

Però la realitat és que no és un reemplaçament de la infraestructura de seguretat existent. És una evolució en la fase de descobriment del bucle de remediació.

Què fa realment Claude Code Security

Claude Code Security està integrat directament a Claude Code al web. Escaneja bases de codi buscant vulnerabilitats de seguretat i suggereix pegats de programari dirigits per a la revisió humana.

Segons l'anunci oficial, està dissenyat per trobar problemes de seguretat que els mètodes tradicionals sovint passen per alt, específicament aquelles vulnerabilitats dependents del context que requereixen comprendre com interactuen les diferents parts d'una base de codi.

L'eina funciona com una vista prèvia de recerca limitada, el que significa que l'accés està controlat i encara s'està perfeccionant basant-se en l'ús del món real. Està impulsat per Claude Opus 4.6, el model de punta d'Anthropic amb capacitats de raonament avançades.

Com funciona

El procés d'escaneig analitza repositoris de codi buscant patrons de vulnerabilitat. Quan identifica problemes potencials, no només els marca, sinó que suggereix pegats específics.

Aquests pegats requereixen revisió humana. Això no és una remediació automatitzada. La IA identifica problemes i proposa solucions, però els professionals de la seguretat prenen la decisió final sobre què s'implementa.

Aquest enfocament reconeix una veritat fonamental sobre la IA en seguretat: els models de raonament són excel·lents en el descobriment, però encara necessiten validació abans que els canvis entrin en producció.

Característiques i salvaguardes de seguretat

Anthropic ha implementat múltiples capes de seguretat al voltant del propi Claude Code. Aquestes proteccions són importants perquè donar accés a la IA a les bases de codi introdueix riscos, especialment els atacs d'injecció de prompts.

Sandboxing i aïllament

Les característiques de sandboxing de Claude Code permeten dos límits: aïllament del sistema de fitxers i de xarxa. S'ha demostrat que redueixen de manera segura les sol·licituds de permisos en un 84% alhora que augmenten la seguretat.

L'aïllament del sistema de fitxers significa que Claude no pot accedir a fitxers fora dels directoris designats. L'aïllament de xarxa controla quines connexions externes pot fer la IA durant l'execució del codi.

Aquestes salvaguardes protegeixen contra escenaris en què prompts maliciosos podrien enganyar la IA perquè accedeixi a dades sensibles o faci trucades de xarxa no autoritzades.

Prevenció d'injecció de prompts

La injecció de prompts continua sent un dels principals riscos per als sistemes d'IA. Segons el Top 10 de LLM d'OWASP, les vulnerabilitats d'injecció de prompts es produeixen quan les entrades de l'usuari manipulen el comportament d'un LLM de maneres no previstes.

El risc és real. Els prompts maliciosos incrustats en comentaris de codi o documentació podrien alterar potencialment com Claude analitza o aplica pegats al codi.

Anthropic aborda això a través del seu equip de Salvaguardes, que construeix defenses contra l'ús indegut. El seu enfocament combina l'aplicació de polítiques, intel·ligència contra amenaces i controls d'enginyeria per prevenir resultats perjudicials.

Mesures de protecció de dades

Segons la documentació de privadesa d'Anthropic, les dades s'encripten automàticament tant en trànsit com en repòs. L'accés dels empleats a les converses dels usuaris està limitat per defecte.

Els empleats d'Anthropic no poden accedir a les converses tret que els usuaris ho consentin explícitament en proporcionar comentaris o quan sigui necessària una revisió per fer complir les polítiques d'ús. Aquesta restricció s'aplica als comptes de Claude Free, Pro, Max i Claude Code.

Per a productes comercials com Claude for Work i l'API, s'apliquen diferents estàndards de privadesa i seguretat basats en acords empresarials.

Estàndards de seguretat ASL-3

Anthropic va activar les proteccions de Nivell 3 de Seguretat d'IA (ASL-3) el 22 de maig de 2025, juntament amb el llançament de Claude Opus 4. Aquests estàndards representen una escalada significativa en les mesures de seguretat.

L'Estàndard de Seguretat ASL-3 inclou mesures de seguretat internes incrementades dissenyades per fer més difícil el robatori de pesos del model. L'Estàndard de Desplegament corresponent aborda les mesures de desplegament per limitar els riscos de desenvolupament d'armes NRBC (nuclear, radiològic, biològic i químic).

Aquestes proteccions provenen de la Política d'Escalat Responsable d'Anthropic, que es va actualitzar a la versió 3.0 el 24 de febrer de 2026. La política estableix marcs voluntaris per mitigar els riscos catastròfics dels sistemes d'IA.

Comparació d'eines de seguretat d'IA i tradicionals

Claude Code Security no existeix aïllat. Entra en un mercat on els analitzadors estàtics i les eines de proves dinàmiques han operant durant anys.

Eines com CodeQL i Semgrep utilitzen la detecció basada en patrons. Segons investigacions que comparen codi generat per LLM amb aquestes eines, el 61% de les mostres inspeccionades manualment eren genuïnament segures, mentre que Semgrep va classificar el 60% i CodeQL el 80% com a segures.

La bretxa destaca tant el problema dels falsos positius amb les eines tradicionals com la dificultat de la validació de la veritat fonamental en seguretat.

| Enfocament | Fortaleses | Limitacions | Cas d'ús òptim |

|---|---|---|---|

| Raonament d'IA (Claude) | Anàlisi conscient del context, detecció de vulnerabilitats noves | Requereix validació, possibles falsos positius | Fase de descobriment, bases de codi complexes |

| Anàlisi estàtica (CodeQL, Semgrep) | Determinista, patrons coneguts, escaneig ràpid | Passa per alt problemes dependents del context, falsos positius alts | Integració CI/CD, comprovacions de compliment |

| Proves dinàmiques | Validació del comportament en temps d'execució, condicions del món real | Cobreix incompleta, dependent de l'entorn | Verificació prèvia al desplegament |

| Revisió humana | Judici contextual, decisions matisades | Lenta, costosa, no s'escala | Sistemes crítics, validació final |

L'enfocament híbrid

La veritat és que la millor postura de seguretat combina múltiples enfocaments. El raonament d'IA identifica vulnerabilitats noves. Les eines deterministes validen i confirmen. Les proves dinàmiques verifiquen que les correccions funcionen en temps d'execució. Els humans prenen les decisions finals d'implementació.

Segons l'anàlisi de Snyk de Claude Code Security, la IA accelera el descobriment, però la confiança de l'empresa encara depèn de la validació determinista, l'automatització de la remediació i la governança a escala.

Quan s'apliquen junts, el raonament d'IA i la validació determinista formen un sistema més fort que qualsevol enfocament per separat.

Riscos de seguretat dels LLM en la generació de codi

La ironia no passa desapercebuda: utilitzar la IA per protegir el codi quan el codi generat per la IA introdueix les seves pròpies vulnerabilitats.

La investigació sobre la seguretat del codi generat per LLM mostra patrons preocupants. La investigació va informar d'un augment del 10% de les vulnerabilitats en codi C generat per LLM.

Segons estadístiques de GitHub, GitHub Copilot genera aproximadament el 46% del codi i augmenta la velocitat de codificació dels desenvolupadors fins a un 55%. Això és una productivitat notable, però amplifica l'impacte de qualsevol problema de seguretat en el codi generat per IA.

Les referències de seguretat i qualitat per al codi generat per LLM en diversos llenguatges mostren taxes de correcció que varien significativament. Una avaluació va informar de taxes de correcció del 65,2%, 46,3% i 31,1% per a ChatGPT, Copilot i CodeWhisperer respectivament, utilitzant el punt de referència HumanEval.

Millors pràctiques d'implementació

Obtenir valor de Claude Code Security requereix una integració acurada en els fluxos de treball existents.

Accés i configuració

Claude Code Security es troba actualment en una vista prèvia de recerca limitada. L'accés està controlat, el que significa que els equips han de sol·licitar la participació en lloc de simplement registrar-se.

Un cop concedit l'accés, la capacitat està integrada a Claude Code al web. No hi ha cap instal·lació separada, està integrat directament a l'entorn de desenvolupament.

Integració del flux de treball

L'eina funciona millor com a part d'una estratègia de seguretat més àmplia, no com una solució autònoma. Els equips haurien de mantenir l'anàlisi estàtica existent a les pipelines CI/CD mentre utilitzen Claude Code Security per a un descobriment més profund.

Els pegats suggerits per la IA requereixen revisió humana. Establir processos de revisió clars evita colls d'ampolla. Els equips de seguretat haurien de definir qui revisa els pegats generats per IA, quina validació realitzen i els criteris d'aprovació.

La documentació és important. Quan implementeu correccions suggerides per IA, documenteu per què es van acceptar o rebutjar pegats específics. Això genera coneixement institucional i ajuda a ajustar l'escaneig futur.

Utilitza crèdits de Claude abans d'executar escanejos de seguretat a gran escala

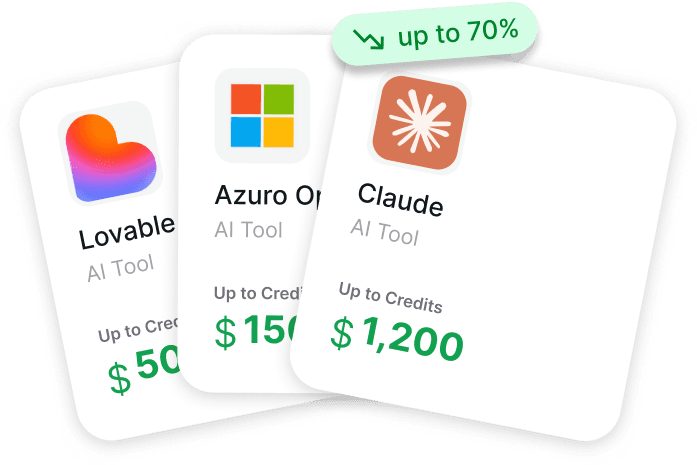

Treballar amb Claude Code per a tasques de seguretat com l'escaneig de vulnerabilitats o l'anàlisi de codi sovint implica un ús continu de l'API. A mesura que proves prompts, escanejes repositoris i integres comprovacions a les pipelines, els costos poden augmentar ràpidament, especialment en entorns de producció. Molts equips comencen a pagar el preu complet sense comprovar si hi ha crèdits disponibles.

Aquí és on els programes de crèdits per a startups poden marcar la diferència. Get AI Perks és una plataforma que agrega crèdits i descomptes per a més de 200 eines d'IA, SaaS i per a desenvolupadors en un sol lloc, amb un valor total disponible superior als 7 milions de dòlars en programes. Inclou ofertes com 500 dòlars en crèdits d'Anthropic per fundador i fins a 15.000 dòlars en crèdits de Claude, juntament amb condicions clares i passos per a la sol·licitud.

Abans d'expandir els vostres fluxos de treball de seguretat basats en Claude, reviseu Get AI Perks i assegureu qualsevol crèdit que pugueu utilitzar per compensar les vostres despeses.

Limitacions i consideracions

Claude Code Security és potent però no és màgic. Comprendre les seves limitacions evita expectatives equivocades.

Opera en mode de descobriment i suggeriment. No remedia automàticament les vulnerabilitats ni s'integra directament a les pipelines de desplegament. Això és intencionat: la remediació automàtica sense validació introdueix els seus propis riscos.

L'eina requereix bases de codi que pugui analitzar. El codi ofuscat, les dependències només binàries i els sistemes heretats amb documentació mínima presenten reptes per al raonament de la IA.

Els falsos positius segueixen sent una preocupació. El raonament de la IA pot identificar problemes que en realitat no són explotables en context, o marcar patrons que són mesures de seguretat intencionades. L'expertesa humana segueix sent essencial per filtrar senyals del soroll.

El camí per endavant per a les eines de seguretat d'IA

La Fulla de ruta de seguretat de punta d'Anthropic descriu objectius ambiciosos per millorar les capacitats de seguretat. Aquests inclouen projectes de R+D "moonshot" que investiguen enfocaments no convencionals per a la seguretat de la informació i el desenvolupament de nous mètodes per al "red-teaming" de sistemes d'IA.

La fulla de ruta emfatitza que els models d'amenaces, inclosa la possibilitat que els atacants corrompin els lots d'entrenament, podrien reduir-se significativament millorant les capacitats de detecció, fins i tot si la resposta es retarda.

Per als equips que avaluen Claude Code Security, la pregunta no és si la IA jugarà un paper en la seguretat. És com integrar les capacitats de la IA amb les eines i els processos existents per construir una defensa en profunditat.

Preguntes freqüents

Què és Claude Code Security?

Claude Code Security és una capacitat d'escaneig de vulnerabilitats impulsada per IA integrada a Claude Code al web. Llançat per Anthropic el febrer de 2026, analitza bases de codi per identificar vulnerabilitats de seguretat i suggereix pegats per a la revisió humana. Actualment està disponible en una vista prèvia de recerca limitada.

Com es diferencia Claude Code Security de les eines d'anàlisi estàtica tradicionals?

Els analitzadors estàtics tradicionals com CodeQL i Semgrep utilitzen la detecció basada en patrons per trobar tipus de vulnerabilitats coneguts. Claude Code Security utilitza el raonament d'IA per entendre el context del codi i identificar vulnerabilitats subtils i dependents del context que la coincidència de patrons sovint passa per alt. No obstant això, funciona millor quan es combina amb eines deterministes en lloc de reemplaçar-les.

És segur utilitzar Claude Code Security amb bases de codi sensibles?

Anthropic implementa múltiples capes de seguretat, incloent-hi l'aïllament del sistema de fitxers, l'aïllament de xarxa, la xifratge de dades en trànsit i en repòs, i l'accés limitat dels empleats a les dades dels usuaris. L'eina opera sota els estàndards de seguretat ASL-3. No obstant això, les organitzacions haurien d'avaluar aquestes proteccions contra els seus requisits de seguretat i necessitats de compliment específics abans d'utilitzar-lo amb codi altament sensible.

Claude Code Security corregeix automàticament les vulnerabilitats?

No. Claude Code Security identifica vulnerabilitats i suggereix pegats, però totes les correccions suggerides requereixen revisió humana abans de la implementació. Aquest disseny reconeix que la remediació automatitzada sense validació pot introduir nous riscos. Els professionals de la seguretat prenen decisions finals sobre quins pegats implementar.

Pot Claude Code Security detectar tots els tipus de vulnerabilitats?

Cap eina de seguretat detecta totes les vulnerabilitats. Claude Code Security destaca per trobar problemes dependents del context que les eines tradicionals passen per alt, però té limitacions. Pot generar falsos positius, tenir dificultats amb codi ofuscat o dependències binàries, i passar per alt problemes que requereixen context en temps d'execució. Està dissenyat per complementar, no per reemplaçar, les eines de seguretat existents.

Com puc obtenir accés a Claude Code Security?

Claude Code Security es troba actualment en una vista prèvia de recerca limitada, el que significa que l'accés està controlat. Els equips interessats a utilitzar-lo han de sol·licitar accés a Anthropic. Consulteu el lloc web oficial d'Anthropic per a la disponibilitat actual i els processos de sol·licitud d'accés.

Quins llenguatges de programació admet Claude Code Security?

La documentació oficial no especifica limitacions explícites de llenguatge. Com a sistema de raonament d'IA basat en Claude Opus 4.6, pot analitzar diversos llenguatges de programació. No obstant això, l'efectivitat pot variar segons la complexitat del llenguatge i les dades d'entrenament disponibles. Consulteu la documentació d'Anthropic per obtenir detalls sobre el suport de llenguatges actual.

Conclusió

Claude Code Security representa un progrés significatiu en la detecció de vulnerabilitats assistida per IA. La seva capacitat per entendre el context del codi i identificar problemes de seguretat subtils aborda buits reals en les eines tradicionals.

Però no és una bala de plata. L'enfocament més eficaç combina el raonament d'IA amb la validació determinista, les proves dinàmiques i l'expertesa humana. Cada capa atrappa el que les altres passen per alt.

Per als equips que lluiten amb backlogs en expansió i recursos limitats, Claude Code Security ofereix una manera d'accelerar el descobriment. Només recordeu: el descobriment és només el primer pas. La validació, la remediació i la governança encara requereixen processos acurats i professionals qualificats.

Consulteu la documentació oficial d'Anthropic per a la disponibilitat d'accés actual i orientació d'implementació específica per als vostres requisits de seguretat.