Hurtig oversigt: Claude Code Security er Anthropic’s AI-drevne sårbarhedsscanningsværktøj, der analyserer kodearkiver for at finde sikkerhedsproblemer, som traditionelle metoder overser. Det blev lanceret i februar 2026 og bruger avanceret AI-ræsonnement til at opdage kontekstafhængige sårbarheder og foreslå rettelser til menneskelig gennemgang, selvom det fungerer bedst, når det kombineres med deterministiske valideringsværktøjer.

Sikkerhedsteams drukner i backlogs. Traditionelle statiske analyseværktøjer hjælper med at identificere kendte sårbarhedsmønstre, men de overser de subtile, kontekstafhængige fejl, som angribere rent faktisk udnytter. Det er det problem, Anthropic satte sig for at løse med Claude Code Security.

Claude Code Security, lanceret den 20. februar 2026, repræsenterer et skift i, hvordan AI nærmer sig sårbarhedsdetektion. I stedet for blot at matche mønstre, anvender den ræsonnement til at forstå kodens kontekst og identificere sikkerhedsproblemer, der slipper igennem konventionelle scannere.

Men her er pointen – det er ikke en erstatning for eksisterende sikkerhedsinfrastruktur. Det er en udvikling i opdagelsesfasen af udbedringsløkken.

Hvad Claude Code Security faktisk gør

Claude Code Security er indbygget direkte i Claude Code på nettet. Det scanner kodearkiver for sikkerhedssårbarheder og foreslår målrettede softwarerettelser til menneskelig gennemgang.

Ifølge den officielle meddelelse er det designet til at finde sikkerhedsproblemer, som traditionelle metoder ofte overser – specifikt de kontekstafhængige sårbarheder, der kræver forståelse for, hvordan forskellige dele af et kodearkiv interagerer.

Værktøjet fungerer som en begrænset forskningspreview, hvilket betyder, at adgangen er kontrolleret, og at det stadig bliver forfinet baseret på reel brug. Det drives af Claude Opus 4.6, Anthropic’s frontlinjemodel med avancerede ræsonnementevner.

Hvordan det virker

Scanningsprocessen analyserer kodearkiver og leder efter sårbarhedsmønstre. Når den identificerer potentielle problemer, markerer den dem ikke bare – den foreslår specifikke rettelser.

Disse rettelser kræver menneskelig gennemgang. Dette er ikke automatisk udbedring. AI identificerer problemer og foreslår løsninger, men sikkerhedsprofessionelle træffer den endelige beslutning om, hvad der implementeres.

Denne tilgang anerkender en grundlæggende sandhed om AI inden for sikkerhed: ræsonnementmodeller excellerer i opdagelse, men kræver stadig validering, før ændringer rammer produktionssystemer.

Sikkerhedsfunktioner og beskyttelsesforanstaltninger

Anthropic har implementeret flere sikkerhedslag omkring Claude Code selv. Disse beskyttelser er vigtige, da det at give AI adgang til kodearkiver medfører risici, især prompt injection-angreb.

Sandboxing og isolering

Claude Codes sandboxing-funktioner muliggør to grænser: filsystem- og netværksisolering. De har vist sig at reducere tilladelsesprompts sikkert med 84% og samtidig øge sikkerheden.

Filsystemisolering betyder, at Claude ikke kan få adgang til filer uden for udpegede mapper. Netværksisolering styrer, hvilke eksterne forbindelser AI’en kan oprette under kodeudførelse.

Disse beskyttelser beskytter mod scenarier, hvor ondsindede prompts kan narre AI’en til at få adgang til følsomme data eller foretage uautoriserede netværkskald.

Forebyggelse af prompt injection

Prompt injection forbliver en af de største risici for AI-systemer. Ifølge OWASP’s LLM Top 10 opstår prompt injection-sårbarheder, når brugerinput manipulerer en LLM’s adfærd på utilsigtede måder.

Risikoen er reel. Ondsindede prompts, der er indlejret i kodekommentarer eller dokumentation, kan potentielt ændre, hvordan Claude analyserer eller patter kode.

Anthropic adresserer dette gennem deres Safeguards-team, som opbygger forsvar mod misbrug. Deres tilgang kombinerer politik-håndhævelse, trusselsintelligens og ingeniørkontroller for at forhindre skadelige output.

Databeskyttelsesforanstaltninger

Ifølge Anthropic’s privatlivsdokumentation er data automatisk krypteret både under transmission og i hvile. Medarbejderadgang til brugersamtaler er begrænset som standard.

Anthropic-medarbejdere kan ikke få adgang til samtaler, medmindre brugerne udtrykkeligt giver samtykke, når de giver feedback, eller når gennemgang er nødvendig for at håndhæve brugspolitikker. Denne begrænsning gælder for Claude Free, Pro, Max og Claude Code-konti.

For kommercielle produkter som Claude for Work og API’en gælder forskellige privatlivs- og sikkerhedsstandarder baseret på virksomhedsaftaler.

ASL-3 sikkerhedsstandarder

Anthropic aktiverede AI Safety Level 3 (ASL-3) beskyttelser den 22. maj 2025 i forbindelse med lanceringen af Claude Opus 4. Disse standarder repræsenterer en betydelig eskalering af sikkerhedsforanstaltninger.

ASL-3 Sikkerhedsstandarden inkluderer øgede interne sikkerhedsforanstaltninger designet til at gøre tyveri af modelvægte sværere. Den tilsvarende Deployment Standard sigter mod udrulningsforanstaltninger for at begrænse risici for udvikling af CBRN (kemiske, biologiske, radiologiske, nukleare) våben.

Disse beskyttelser stammer fra Anthropic’s Responsible Scaling Policy, som blev opdateret til version 3.0 den 24. februar 2026. Politikken etablerer frivillige rammer for at mindske katastrofale risici fra AI-systemer.

Sammenligning af AI og traditionelle sikkerhedsværktøjer

Claude Code Security eksisterer ikke i et vakuum. Det træder ind på et marked, hvor statiske analysatorer og dynamiske testværktøjer har fungeret i årevis.

Værktøjer som CodeQL og Semgrep bruger mønsterbaseret detektion. Ifølge forskning, der sammenligner AI-genereret kode med disse værktøjer, var 61% af manuelt inspicerede prøver reelt sikre, mens Semgrep klassificerede 60% og CodeQL klassificerede 80% som sikre.

Forskellen fremhæver både problemet med falske positiver i traditionelle værktøjer og vanskeligheden ved sandhedsværdig validering inden for sikkerhed.

| Tilgang | Styrker | Begrænsninger | Bedste brugsscenarie |

|---|---|---|---|

| AI-ræsonnement (Claude) | Kontekstbevidst analyse, ny sårbarhedsdetektion | Kræver validering, potentielle falske positiver | Opdagelsesfase, komplekse kodearkiver |

| Statisk analyse (CodeQL, Semgrep) | Deterministisk, kendte mønstre, hurtig scanning | Overser kontekstafhængige problemer, høje falske positiver | CI/CD-integration, overensstemmelsestjek |

| Dynamisk test | Validering af kørselsadfærd, reelle forhold | Ufuldstændig dækning, miljøafhængig | Verifikation før udrulning |

| Menneskelig gennemgang | Kontekstuel vurdering, nuancerede beslutninger | Langsom, dyr, skalerer ikke | Kritiske systemer, endelig validering |

Den hybride tilgang

Ærlig snak: den bedste sikkerhedspostur kombinerer flere tilgange. AI-ræsonnement identificerer nye sårbarheder. Deterministiske værktøjer validerer og bekræfter. Dynamisk test verificerer, at rettelser virker under kørsel. Mennesker træffer de endelige implementeringsbeslutninger.

Ifølge Snyks analyse af Claude Code Security accelererer AI opdagelsen, men virksomheders tillid afhænger stadig af deterministisk validering, automatiseringsautomatisering og styring i stor skala.

Når de lægges oven på hinanden, danner AI-ræsonnement og deterministisk validering et stærkere system end hver tilgang alene.

LLM sikkerhedsrisici ved kodegenerering

Ironien er ikke tabt: brug AI til at sikre kode, når AI-genereret kode i sig selv introducerer sårbarheder.

Forskning i sikkerheden af LLM-genereret kode viser bekymrende mønstre. Forskning rapporterede en stigning på 10% i sårbarheder i LLM-genereret C-kode.

Ifølge GitHub-statistikker genererer GitHub Copilot cirka 46% af koden og øger udviklernes kodningshastighed med op til 55%. Det er bemærkelsesværdig produktivitet – men det forstærker effekten af eventuelle sikkerhedsproblemer i AI-genereret kode.

Sikkerheds- og kvalitetsbenchmarks for LLM-genereret kode på tværs af flere sprog viser varierende korrekthedsrater betydeligt. En evaluering rapporterede korrekthedsrater på henholdsvis 65,2%, 46,3% og 31,1% for ChatGPT, Copilot og CodeWhisperer ved brug af HumanEval-benchmarken.

Bedste praksis for implementering

At få værdi ud af Claude Code Security kræver en gennemtænkt integration i eksisterende arbejdsgange.

Adgang og opsætning

Claude Code Security er i øjeblikket i en begrænset forskningspreview. Adgang er kontrolleret, hvilket betyder, at teams skal anmode om deltagelse snarere end blot at tilmelde sig.

Når adgang er givet, er funktionen indbygget i Claude Code på nettet. Der er ingen separat installation – det er integreret direkte i udviklingsmiljøet.

Integration af arbejdsgange

Værktøjet fungerer bedst som en del af en bredere sikkerhedsstrategi, ikke som en selvstændig løsning. Teams bør opretholde eksisterende statisk analyse i CI/CD-pipelines, mens de bruger Claude Code Security til dybere opdagelse.

Rettelser foreslået af AI kræver menneskelig gennemgang. Etablering af klare gennemgangsprocesser forhindrer flaskehalse. Sikkerhedsteams bør definere, hvem der gennemgår AI-genererede rettelser, hvilken validering de udfører, og godkendelseskriterier.

Dokumentation er vigtig. Når AI-foreslåede rettelser implementeres, dokumenter da hvorfor specifikke rettelser blev accepteret eller afvist. Dette opbygger institutionel viden og hjælper med at finjustere fremtidig scanning.

Brug Claude-kreditter, før du kører sikkerhedsscanninger i stor skala

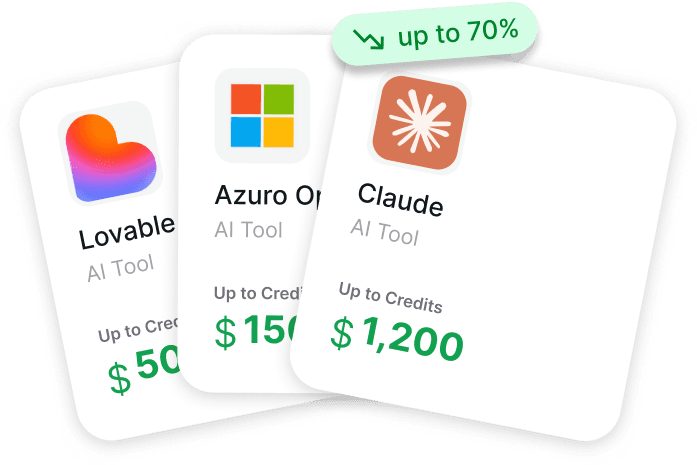

Arbejde med Claude Code til sikkerhedsopgaver som sårbarhedsscanning eller kodeanalyse betyder ofte kontinuerlig API-brug. Når du tester prompts, scanner arkiver og integrerer kontroller i pipelines, kan omkostningerne vokse hurtigt, især i produktionsmiljøer. Mange teams begynder at betale fuld pris uden at tjekke, om kreditter er tilgængelige.

Det er her, startup-kreditprogrammer kan gøre en forskel. Get AI Perks er en platform, der samler kreditter og rabatter for over 200 AI-, SaaS- og udviklerværktøjer ét sted, med en samlet tilgængelig værdi på over 7 mio. dollars på tværs af programmer. Den inkluderer tilbud som 500 dollars i Anthropic-kreditter pr. grundlægger og op til 15.000 dollars i Claude-kreditter, sammen med klare betingelser og ansøgningsprocedurer.

Før du udvider dine Claude-baserede sikkerhedsarbejdsgange, skal du gennemgå Get AI Perks og sikre dig eventuelle kreditter, du kan bruge til at modregne dine omkostninger.

Begrænsninger og overvejelser

Claude Code Security er kraftfuldt, men ikke magisk. At forstå dets begrænsninger forhindrer misplacerede forventninger.

Det opererer i opdagelses- og forslagsmode. Det udbedrer ikke automatisk sårbarheder eller integrerer direkte i udrulningspipelines. Det er tilsigtet – automatisk udbedring uden validering introducerer sine egne risici.

Værktøjet kræver kodearkiver, det kan analysere. Obfuskeret kode, binære afhængigheder og ældre systemer med minimal dokumentation udgør udfordringer for AI-ræsonnement.

Falske positiver forbliver en bekymring. AI-ræsonnement kan identificere problemer, der ikke rent faktisk kan udnyttes i kontekst, eller markere mønstre, der er bevidste sikkerhedsforanstaltninger. Menneskelig ekspertise forbliver essentiel for at filtrere signaler fra støj.

Vejen frem for AI-sikkerhedsværktøjer

Anthropic’s Frontier Safety Roadmap skitserer ambitiøse mål for forbedring af sikkerhedsevner. Disse inkluderer moonshot R&D-projekter, der undersøger utraditionelle tilgange til informationssikkerhed og udvikler nye metoder til red-teaming af AI-systemer.

Roadmappen understreger, at trusselsmodeller – inklusive muligheden for, at angribere korrumperer træningskørsler – markant kan reduceres ved at forbedre detektionskapaciteten, selv hvis responsen halter.

For teams, der evaluerer Claude Code Security, er spørgsmålet ikke, om AI vil spille en rolle i sikkerhed. Det er, hvordan man integrerer AI-kapaciteter med eksisterende værktøjer og processer for at opbygge forsvar i dybden.

Ofte stillede spørgsmål

Hvad er Claude Code Security?

Claude Code Security er en AI-drevet sårbarhedsscanningsfunktion indbygget i Claude Code på nettet. Den blev lanceret af Anthropic i februar 2026 og analyserer kodearkiver for at identificere sikkerhedssårbarheder og foreslå rettelser til menneskelig gennemgang. Den er i øjeblikket tilgængelig i en begrænset forskningspreview.

Hvordan adskiller Claude Code Security sig fra traditionelle statiske analyseværktøjer?

Traditionelle statiske analysatorer som CodeQL og Semgrep bruger mønsterbaseret detektion til at finde kendte sårbarhedstyper. Claude Code Security bruger AI-ræsonnement til at forstå kodens kontekst og identificere subtile, kontekstafhængige sårbarheder, som mønstermatchning ofte overser. Den fungerer dog bedst, når den kombineres med deterministiske værktøjer snarere end at erstatte dem.

Er Claude Code Security sikker at bruge med følsomme kodearkiver?

Anthropic implementerer flere sikkerhedslag, herunder filsystemisolering, netværksisolering, datakryptering under transmission og i hvile, og begrænset medarbejderadgang til brugerdata. Værktøjet fungerer under ASL-3 sikkerhedsstandarder. Organisationer bør dog evaluere disse beskyttelser mod deres specifikke sikkerhedskrav og compliance-behov, før de bruger det med yderst følsom kode.

Retter Claude Code Security sårbarheder automatisk?

Nej. Claude Code Security identificerer sårbarheder og foreslår rettelser, men alle foreslåede rettelser kræver menneskelig gennemgang før implementering. Dette design anerkender, at automatisk udbedring uden validering kan introducere nye risici. Sikkerhedsprofessionelle træffer de endelige beslutninger om, hvilke rettelser der skal implementeres.

Kan Claude Code Security opdage alle typer sårbarheder?

Intet sikkerhedsværktøj opdager alle sårbarheder. Claude Code Security excellerer i at finde kontekstafhængige problemer, som traditionelle værktøjer overser, men det har begrænsninger. Det kan generere falske positiver, have svært ved obfuskeret kode eller binære afhængigheder og overse problemer, der kræver kørselskontekst. Det er designet til at supplere, ikke erstatte, eksisterende sikkerhedsværktøjer.

Hvordan får jeg adgang til Claude Code Security?

Claude Code Security er i øjeblikket i en begrænset forskningspreview, hvilket betyder, at adgangen er kontrolleret. Teams, der er interesserede i at bruge det, skal anmode om adgang fra Anthropic. Tjek den officielle Anthropic-hjemmeside for aktuel tilgængelighed og processen for adgangsanmodning.

Hvilke programmeringssprog understøtter Claude Code Security?

Den officielle dokumentation specificerer ikke eksplicitte sprogbegrænsninger. Som et AI-ræsonnement system bygget på Claude Opus 4.6 kan det analysere flere programmeringssprog. Effektiviteten kan dog variere afhængigt af sprogets kompleksitet og tilgængelige træningsdata. Se Anthropic’s dokumentation for aktuelle oplysninger om sprogunderstøttelse.

Konklusion

Claude Code Security repræsenterer meningsfuld fremgang inden for AI-assisteret sårbarhedsdetektion. Dets evne til at forstå kodens kontekst og identificere subtile sikkerhedsproblemer adresserer reelle huller i traditionelle værktøjer.

Men det er ikke en mirakelkur. Den mest effektive tilgang kombinerer AI-ræsonnement med deterministisk validering, dynamisk test og menneskelig ekspertise. Hvert lag fanger det, som andre misser.

For sikkerhedsteams, der kæmper med voksende backlogs og begrænsede ressourcer, tilbyder Claude Code Security en måde at accelerere opdagelsen på. Husk blot – opdagelse er kun det første skridt. Validering, udbedring og styring kræver stadig gennemtænkte processer og dygtige fagfolk.

Tjek Anthropic’s officielle dokumentation for aktuel adgangstilgængelighed og implementeringsvejledning specifik for dine sikkerhedskrav.