Résumé rapide : Claude Code Security est l'outil d'analyse de vulnérabilités alimenté par l'IA d'Anthropic qui analyse les bases de code pour trouver des problèmes de sécurité que les méthodes traditionnelles manquent. Lancé en février 2026, il utilise un raisonnement d'IA de pointe pour détecter les vulnérabilités dépendantes du contexte et suggérer des correctifs pour examen humain, bien qu'il fonctionne mieux lorsqu'il est combiné avec des outils de validation déterministes.

Les équipes de sécurité sont submergées par les retards. Les outils d'analyse statique traditionnels aident à identifier les modèles de vulnérabilités connus, mais ils manquent les failles subtiles et dépendantes du contexte que les attaquants exploitent réellement. C'est le problème qu'Anthropic a décidé de résoudre avec Claude Code Security.

Lancé le 20 février 2026, Claude Code Security représente un changement dans la manière dont l'IA aborde la détection de vulnérabilités. Au lieu de simplement faire correspondre des modèles, il applique un raisonnement pour comprendre le contexte du code et identifier les problèmes de sécurité qui passent inaperçus par les scanners conventionnels.

Mais voici le truc : ce n'est pas un remplacement de l'infrastructure de sécurité existante. C'est une évolution dans la phase de découverte de la boucle de remédiation.

Ce que fait réellement Claude Code Security

Claude Code Security est intégré directement dans Claude Code sur le Web. Il analyse les bases de code à la recherche de vulnérabilités de sécurité et suggère des correctifs logiciels ciblés pour examen humain.

Selon l'annonce officielle, il est conçu pour trouver des problèmes de sécurité que les méthodes traditionnelles manquent souvent, en particulier ceux qui sont dépendants du contexte et qui nécessitent de comprendre comment différentes parties d'une base de code interagissent.

L'outil fonctionne comme une prévisualisation de recherche limitée, ce qui signifie que l'accès est contrôlé et qu'il est encore affiné en fonction de l'utilisation réelle. Il est alimenté par Claude Opus 4.6, le modèle de pointe d'Anthropic doté de capacités de raisonnement avancées.

Comment ça marche

Le processus de balayage analyse les dépôts de code à la recherche de modèles de vulnérabilités. Lorsqu'il identifie des problèmes potentiels, il ne se contente pas de les signaler : il suggère des correctifs spécifiques.

Ces correctifs nécessitent un examen humain. Il ne s'agit pas d'une remédiation automatisée. L'IA identifie les problèmes et propose des solutions, mais les professionnels de la sécurité prennent la décision finale quant à ce qui sera implémenté.

Cette approche reconnaît une vérité fondamentale sur l'IA dans la sécurité : les modèles de raisonnement excellent dans la découverte, mais nécessitent toujours une validation avant que les modifications n'atteignent les systèmes de production.

Fonctionnalités de sécurité et sauvegardes

Anthropic a mis en place plusieurs couches de sécurité autour de Claude Code lui-même. Ces protections sont importantes car donner accès à l'IA aux bases de code introduit des risques, en particulier les attaques par injection de prompt.

Sandboxing et isolation

Les fonctionnalités de sandboxing de Claude Code permettent deux limites : l'isolation du système de fichiers et du réseau. Elles ont montré qu'elles réduisent en toute sécurité les requêtes d'autorisation de 84 % tout en augmentant la sécurité.

L'isolation du système de fichiers signifie que Claude ne peut pas accéder aux fichiers en dehors des répertoires désignés. L'isolation du réseau contrôle les connexions externes que l'IA peut établir lors de l'exécution du code.

Ces sauvegardes protègent contre les scénarios où des prompts malveillants pourraient inciter l'IA à accéder à des données sensibles ou à effectuer des appels réseau non autorisés.

Prévention de l'injection de prompt

L'injection de prompt reste l'un des principaux risques pour les systèmes d'IA. Selon le Top 10 des LLM d'OWASP, les vulnérabilités d'injection de prompt se produisent lorsque les entrées utilisateur manipulent le comportement d'un LLM de manière inattendue.

Le risque est réel. Des prompts malveillants intégrés dans des commentaires de code ou de la documentation pourraient potentiellement modifier la façon dont Claude analyse ou corrige le code.

Anthropic y remédie grâce à son équipe Safeguards, qui met en place des défenses contre les abus. Leur approche combine l'application des politiques, le renseignement sur les menaces et les contrôles d'ingénierie pour prévenir les sorties nuisibles.

Mesures de protection des données

Selon la documentation de confidentialité d'Anthropic, les données sont automatiquement chiffrées en transit et au repos. L'accès des employés aux conversations des utilisateurs est limité par défaut.

Les employés d'Anthropic ne peuvent pas accéder aux conversations, sauf si les utilisateurs y consentent explicitement lorsqu'ils fournissent des commentaires ou lorsque des examens sont nécessaires pour appliquer les politiques d'utilisation. Cette restriction s'applique aux comptes Claude Free, Pro, Max et Claude Code.

Pour les produits commerciaux comme Claude for Work et l'API, des normes de confidentialité et de sécurité différentes s'appliquent en fonction des accords d'entreprise.

Normes de sécurité ASL-3

Anthropic a activé les protections du niveau de sécurité de l'IA 3 (ASL-3) le 22 mai 2025, en conjonction avec le lancement de Claude Opus 4. Ces normes représentent une escalade significative des mesures de sécurité.

La norme de sécurité ASL-3 comprend des mesures de sécurité internes accrues conçues pour rendre le vol de poids du modèle plus difficile. La norme de déploiement correspondante cible les mesures de déploiement pour limiter les risques de développement d'armes CBRN (chimiques, biologiques, radiologiques, nucléaires).

Ces protections découlent de la politique de mise à l'échelle responsable d'Anthropic, qui a été mise à jour à la version 3.0 le 24 février 2026. La politique établit des cadres volontaires pour l'atténuation des risques catastrophiques des systèmes d'IA.

Comparaison des outils de sécurité IA et traditionnels

Claude Code Security n'existe pas isolément. Il entre sur un marché où les analyseurs statiques et les outils de test dynamiques opèrent depuis des années.

Des outils comme CodeQL et Semgrep utilisent la détection basée sur des modèles. Selon des recherches comparant le code généré par LLM à ces outils, 61 % des échantillons inspectés manuellement étaient réellement sécurisés, tandis que Semgrep en a classé 60 % et CodeQL 80 % comme sécurisés.

L'écart met en évidence à la fois le problème des faux positifs avec les outils traditionnels et la difficulté de validation de la vérité terrain en matière de sécurité.

| Approche | Forces | Limites | Meilleure utilisation |

|---|---|---|---|

| Raisonnement IA (Claude) | Analyse contextuelle, détection de vulnérabilités nouvelles | Nécessite une validation, potentiels faux positifs | Phase de découverte, bases de code complexes |

| Analyse statique (CodeQL, Semgrep) | Déterministe, modèles connus, analyse rapide | Manque les problèmes dépendants du contexte, faux positifs élevés | Intégration CI/CD, vérifications de conformité |

| Tests dynamiques | Validation du comportement à l'exécution, conditions réelles | Couverture incomplète, dépendante de l'environnement | Vérification avant déploiement |

| Examen humain | Jugement contextuel, décisions nuancées | Lent, coûteux, ne permet pas la mise à l'échelle | Systèmes critiques, validation finale |

L'approche hybride

En toute franchise : la meilleure posture de sécurité combine plusieurs approches. Le raisonnement de l'IA identifie les vulnérabilités nouvelles. Les outils déterministes valident et confirment. Les tests dynamiques vérifient le bon fonctionnement des correctifs à l'exécution. Les humains prennent les décisions finales de mise en œuvre.

Selon l'analyse de Snyk sur Claude Code Security, l'IA accélère la découverte, mais la confiance de l'entreprise dépend toujours de la validation déterministe, de l'automatisation de la remédiation et de la gouvernance à grande échelle.

Lorsqu'ils sont superposés, le raisonnement de l'IA et la validation déterministe forment un système plus solide que l'une ou l'autre approche seule.

Risques de sécurité des LLM dans la génération de code

L'ironie n'échappe à personne : utiliser l'IA pour sécuriser le code alors que le code généré par l'IA introduit lui-même des vulnérabilités.

La recherche sur la sécurité du code généré par LLM montre des schémas préoccupants. Une recherche a signalé une augmentation de 10 % des vulnérabilités dans le code C généré par LLM.

Selon les statistiques de GitHub, GitHub Copilot génère environ 46 % du code et augmente la vitesse de codage des développeurs jusqu'à 55 %. C'est une productivité remarquable, mais cela amplifie l'impact de tout problème de sécurité dans le code généré par l'IA.

Les benchmarks de sécurité et de qualité pour le code généré par LLM dans plusieurs langues montrent des taux de correction variant considérablement. Une évaluation a signalé des taux de correction de 65,2 %, 46,3 % et 31,1 % pour ChatGPT, Copilot et CodeWhisperer respectivement, en utilisant le benchmark HumanEval.

Bonnes pratiques de mise en œuvre

Obtenir de la valeur de Claude Code Security nécessite une intégration réfléchie dans les flux de travail existants.

Accès et configuration

Claude Code Security est actuellement en prévisualisation de recherche limitée. L'accès est contrôlé, ce qui signifie que les équipes doivent demander à participer plutôt que de simplement s'inscrire.

Une fois l'accès accordé, la fonctionnalité est intégrée à Claude Code sur le Web. Il n'y a pas d'installation séparée : elle est directement intégrée dans l'environnement de développement.

Intégration du flux de travail

L'outil fonctionne mieux dans le cadre d'une stratégie de sécurité plus large, et non comme une solution autonome. Les équipes doivent maintenir l'analyse statique existante dans les pipelines CI/CD tout en utilisant Claude Code Security pour une découverte plus approfondie.

Les correctifs suggérés par l'IA nécessitent un examen humain. La mise en place de processus d'examen clairs évite les goulets d'étranglement. Les équipes de sécurité doivent définir qui examine les correctifs générés par l'IA, quelle validation ils effectuent et les critères d'approbation.

La documentation est importante. Lors de la mise en œuvre de correctifs suggérés par l'IA, documentez pourquoi des correctifs spécifiques ont été acceptés ou rejetés. Cela renforce la connaissance institutionnelle et aide à affiner les analyses futures.

Utilisez les crédits Claude avant d'exécuter des analyses de sécurité à grande échelle

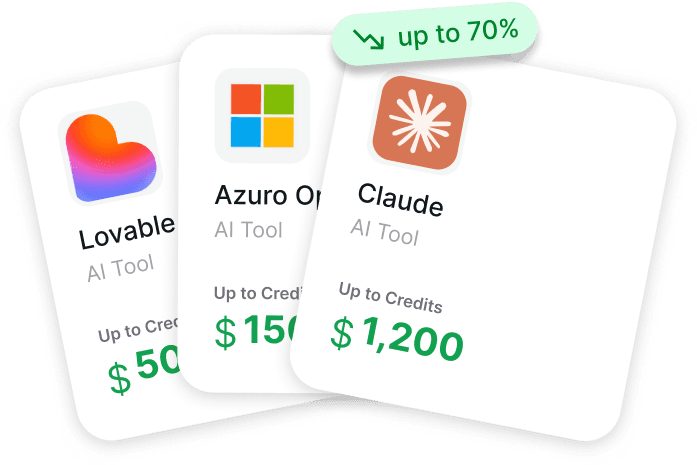

Travailler avec Claude Code pour des tâches de sécurité telles que l'analyse de vulnérabilités ou l'analyse de code implique souvent une utilisation continue de l'API. Lorsque vous testez des prompts, analysez des dépôts et intégrez des vérifications dans les pipelines, les coûts peuvent rapidement augmenter, en particulier dans les environnements de production. De nombreuses équipes commencent à payer le plein prix sans vérifier si des crédits sont disponibles.

C'est là que les programmes de crédits pour startups peuvent faire la différence. Get AI Perks est une plateforme qui agrège des crédits et des remises pour plus de 200 outils IA, SaaS et développeurs en un seul endroit, avec une valeur totale disponible dépassant 7 millions de dollars à travers les programmes. Elle comprend des offres telles que 500 $ de crédits Anthropic par fondateur et jusqu'à 15 000 $ de crédits Claude, ainsi que des conditions claires et des étapes de demande.

Avant d'étendre vos flux de travail de sécurité basés sur Claude, consultez Get AI Perks et obtenez tous les crédits que vous pouvez utiliser pour compenser vos coûts.

Limites et considérations

Claude Code Security est puissant mais pas magique. Comprendre ses limites évite les attentes mal placées.

Il fonctionne en mode découverte et suggestion. Il ne corrige pas automatiquement les vulnérabilités et ne s'intègre pas directement dans les pipelines de déploiement. C'est intentionnel : une correction automatique sans validation introduit ses propres risques.

L'outil nécessite des bases de code qu'il peut analyser. Le code obfusqué, les dépendances binaires uniquement et les systèmes hérités avec une documentation minimale présentent des défis pour le raisonnement de l'IA.

Les faux positifs restent une préoccupation. Le raisonnement de l'IA peut identifier des problèmes qui ne sont pas réellement exploitables dans leur contexte, ou signaler des modèles qui sont des mesures de sécurité intentionnelles. L'expertise humaine reste essentielle pour filtrer les signaux du bruit.

La voie à suivre pour les outils de sécurité IA

La feuille de route de sécurité de pointe d'Anthropic expose des objectifs ambitieux pour améliorer les capacités de sécurité. Ceux-ci comprennent des projets de R&D de type "moonshot" explorant des approches non conventionnelles de la sécurité de l'information et le développement de nouvelles méthodes pour le "red-teaming" des systèmes d'IA.

La feuille de route souligne que les modèles de menace, y compris la possibilité que des attaquants corrompent les cycles d'entraînement, pourraient être considérablement réduits en améliorant les capacités de détection, même si la réponse est tardive.

Pour les équipes évaluant Claude Code Security, la question n'est pas de savoir si l'IA jouera un rôle dans la sécurité. Il s'agit de savoir comment intégrer les capacités de l'IA aux outils et processus existants pour construire une défense en profondeur.

Questions fréquemment posées

Qu'est-ce que Claude Code Security ?

Claude Code Security est une fonctionnalité d'analyse de vulnérabilités alimentée par l'IA intégrée à Claude Code sur le Web. Lancé par Anthropic en février 2026, il analyse les bases de code pour identifier les vulnérabilités de sécurité et suggère des correctifs pour examen humain. Il est actuellement disponible en prévisualisation de recherche limitée.

Quelle est la différence entre Claude Code Security et les outils d'analyse statique traditionnels ?

Les analyseurs statiques traditionnels comme CodeQL et Semgrep utilisent la détection basée sur des modèles pour trouver des types de vulnérabilités connus. Claude Code Security utilise le raisonnement de l'IA pour comprendre le contexte du code et identifier les vulnérabilités subtiles et dépendantes du contexte que la correspondance de modèles manque souvent. Cependant, il fonctionne mieux lorsqu'il est combiné avec des outils déterministes plutôt que de les remplacer.

Claude Code Security est-il sûr à utiliser avec des bases de code sensibles ?

Anthropic met en œuvre plusieurs couches de sécurité, notamment l'isolation du système de fichiers, l'isolation du réseau, le chiffrement des données en transit et au repos, et un accès limité des employés aux données des utilisateurs. L'outil fonctionne selon les normes de sécurité ASL-3. Cependant, les organisations doivent évaluer ces protections par rapport à leurs exigences de sécurité spécifiques et à leurs besoins de conformité avant de l'utiliser avec du code hautement sensible.

Claude Code Security corrige-t-il automatiquement les vulnérabilités ?

Non. Claude Code Security identifie les vulnérabilités et suggère des correctifs, mais toutes les corrections suggérées nécessitent un examen humain avant la mise en œuvre. Cette conception reconnaît qu'une remédiation automatisée sans validation peut introduire de nouveaux risques. Les professionnels de la sécurité prennent les décisions finales sur les correctifs à mettre en œuvre.

Claude Code Security peut-il détecter tous les types de vulnérabilités ?

Aucun outil de sécurité ne détecte toutes les vulnérabilités. Claude Code Security excelle à trouver des problèmes dépendants du contexte que les outils traditionnels manquent, mais il a des limites. Il peut générer de faux positifs, avoir des difficultés avec le code obfusqué ou les dépendances binaires, et manquer des problèmes qui nécessitent un contexte d'exécution. Il est conçu pour compléter, et non remplacer, les outils de sécurité existants.

Comment puis-je accéder à Claude Code Security ?

Claude Code Security est actuellement en prévisualisation de recherche limitée, ce qui signifie que l'accès est contrôlé. Les équipes intéressées à l'utiliser doivent demander l'accès à Anthropic. Consultez le site Web officiel d'Anthropic pour connaître la disponibilité actuelle et les processus de demande d'accès.

Quels langages de programmation Claude Code Security prend-il en charge ?

La documentation officielle ne spécifie pas de limitations linguistiques explicites. En tant que système de raisonnement IA construit sur Claude Opus 4.6, il peut analyser plusieurs langages de programmation. Cependant, l'efficacité peut varier en fonction de la complexité du langage et des données d'entraînement disponibles. Consultez la documentation d'Anthropic pour les détails sur la prise en charge des langues actuelles.

Conclusion

Claude Code Security représente un progrès significatif dans la détection de vulnérabilités assistée par l'IA. Sa capacité à comprendre le contexte du code et à identifier les problèmes de sécurité subtils comble des lacunes réelles dans les outils traditionnels.

Mais ce n'est pas une solution miracle. L'approche la plus efficace combine le raisonnement de l'IA avec la validation déterministe, les tests dynamiques et l'expertise humaine. Chaque couche intercepte ce que les autres manquent.

Pour les équipes de sécurité aux prises avec des arriérés croissants et des ressources limitées, Claude Code Security offre un moyen d'accélérer la découverte. N'oubliez pas que la découverte n'est que la première étape. La validation, la remédiation et la gouvernance nécessitent toujours des processus réfléchis et des professionnels qualifiés.

Consultez la documentation officielle d'Anthropic pour connaître la disponibilité actuelle de l'accès et les directives de mise en œuvre spécifiques à vos besoins de sécurité.