Snabb sammanfattning: Claude Code Security är Anthropic’s AI-drivna verktyg för sårbarhetsanalys som analyserar kodbaser för att hitta säkerhetsproblem som traditionella metoder missar. Lanserat i februari 2026 använder det banbrytande AI-resonemang för att upptäcka kontextberoende sårbarheter och föreslå patchar för mänsklig granskning, även om det fungerar bäst i kombination med deterministiska valideringsverktyg.

Säkerhetsteam drunknar i eftersläpningar. Traditionella statiska analysverktyg hjälper till att identifiera kända sårbarhetsmönster, men de missar de subtila, kontextberoende fel som angripare faktiskt utnyttjar. Det är det problem som Anthropic gav sig i kast med att lösa med Claude Code Security.

Claude Code Security, som lanserades den 20 februari 2026, representerar en förändring i hur AI närmar sig sårbarhetsdetektering. Istället för att bara matcha mönster, tillämpar det resonemang för att förstå kodkontext och identifiera säkerhetsproblem som smiter igenom konventionella skannrar.

Men här är saken – det är inte en ersättning för befintlig säkerhetsinfrastruktur. Det är en utveckling i upptäcktsfasen av åtgärdsloopen.

Vad Claude Code Security Faktiskt Gör

Claude Code Security är inbyggt direkt i Claude Code på webben. Det skannar kodbaser efter säkerhetssårbarheter och föreslår riktade programkorrigeringar för mänsklig granskning.

Enligt det officiella tillkännagivandet är det utformat för att hitta säkerhetsproblem som traditionella metoder ofta missar – specifikt de kontextberoende sårbarheterna som kräver förståelse för hur olika delar av en kodbas interagerar.

Verktyget fungerar som en begränsad forskningsförhandsvisning, vilket innebär att åtkomsten är kontrollerad och att det fortfarande förfinas baserat på verklig användning. Det drivs av Claude Opus 4.6, Anthropic’s banbrytande modell med avancerade resonemangsförmågor.

Hur Det Fungerar

Skanningsprocessen analyserar kodförråd som letar efter sårbarhetsmönster. När den identifierar potentiella problem, flaggar den inte bara dem – den föreslår specifika patchar.

Dessa patchar kräver mänsklig granskning. Detta är inte automatiserad åtgärd. AI:n identifierar problem och föreslår lösningar, men säkerhetspersonal fattar det slutgiltiga beslutet om vad som implementeras.

Detta tillvägagångssätt erkänner en fundamental sanning om AI inom säkerhet: resonemangsmodeller är utmärkta på upptäckt men behöver fortfarande validering innan ändringar når produktionssystem.

Säkerhetsfunktioner och Skydd

Anthropic har implementerat flera säkerhetslager runt Claude Code självt. Dessa skydd är viktiga eftersom att ge AI tillgång till kodbaser medför risker, särskilt attacker med promptinjektion.

Sandlåda och Isolering

Claude Codes sandlådefunktioner möjliggör två gränser: filsystem och nätverksisolering. De har visat sig säkert minska permissions-prompter med 84 % samtidigt som säkerheten ökar.

Filsystemisolering innebär att Claude inte kan komma åt filer utanför angivna kataloger. Nätverksisolering kontrollerar vilka externa anslutningar AI:n kan göra under kodkörning.

Dessa skydd skyddar mot scenarier där skadliga prompter kan lura AI:n att komma åt känslig data eller göra obehöriga nätverksanrop.

Förhindrande av Promptinjektion

Promptinjektion förblir en av de största riskerna för AI-system. Enligt OWASP’s LLM Top 10 inträffar sårbarheter för promptinjektion när användarinmatningar manipulerar en LLM:s beteende på oavsiktliga sätt.

Risken är verklig. Skadliga prompter inbäddade i kodkommentarer eller dokumentation kan potentiellt ändra hur Claude analyserar eller patchar kod.

Anthropic hanterar detta genom sitt Safeguards-team, som bygger försvar mot missbruk. Deras tillvägagångssätt kombinerar policyefterlevnad, hotintelligens och ingenjörskontroller för att förhindra skadliga utdata.

Dataskyddsåtgärder

Enligt Anthropic’s sekretessdokumentation krypteras data automatiskt både under överföring och i vila. Anställdas åtkomst till användarsamtal är begränsad som standard.

Anthropic-anställda kan inte komma åt konversationer om inte användarna uttryckligen samtycker när de ger feedback eller när granskning behövs för att upprätthålla användningspolicyer. Denna begränsning gäller för Claude Free, Pro, Max och Claude Code-konton.

För kommersiella produkter som Claude for Work och API:et gäller andra sekretess- och säkerhetsstandarder baserat på företagsavtal.

ASL-3 Säkerhetsstandarder

Anthropic aktiverade AI Safety Level 3 (ASL-3) skydd den 22 maj 2025 i samband med lanseringen av Claude Opus 4. Dessa standarder representerar en betydande eskalering av säkerhetsåtgärder.

ASL-3 Säkerhetsstandarden inkluderar ökade interna säkerhetsåtgärder utformade för att göra stöld av modellvikter svårare. Den motsvarande utplaceringsstandarden riktar sig mot utplaceringsåtgärder för att begränsa riskerna med utveckling av CBRN-vapen (kemiska, biologiska, radiologiska, nukleära).

Dessa skydd härrör från Anthropic’s Responsible Scaling Policy, som uppdaterades till version 3.0 den 24 februari 2026. Policyn etablerar frivilliga ramverk för att mildra katastrofala risker från AI-system.

Jämförelse av AI och Traditionella Säkerhetsverktyg

Claude Code Security existerar inte isolerat. Det träder in på en marknad där statiska analysatorer och dynamiska testverktyg har verkat i flera år.

Verktyg som CodeQL och Semgrep använder mönsterbaserad detektering. Enligt forskning som jämför LLM-genererad kod med dessa verktyg var 61 % av manuellt inspekterade prover genuint säkra, medan Semgrep klassificerade 60 % och CodeQL klassificerade 80 % som säkra.

Gapet belyser både problemet med falska positiva resultat med traditionella verktyg och svårigheten med sanningshaltig validering inom säkerhet.

| Tillvägagångssätt | Styrkor | Begränsningar | Bästa Användningsområde |

|---|---|---|---|

| AI-resonemang (Claude) | Kontextmedveten analys, upptäckt av nya sårbarheter | Kräver validering, potentiella falska positiva | Upptäcktsfas, komplexa kodbaser |

| Statisk Analys (CodeQL, Semgrep) | Deterministisk, kända mönster, snabb skanning | Missar kontextberoende problem, höga falska positiva | CI/CD-integration, efterlevnadskontroller |

| Dynamisk Testning | Validering av körbeteende, verkliga förhållanden | Ofullständig täckning, miljöberoende | Verifiering före driftsättning |

| Mänsklig Granskning | Kontextuellt omdöme, nyanserade beslut | Långsam, dyr, skalar inte | Kritiska system, slutgiltig validering |

Hybridmetoden

Ärligt talat – den bästa säkerhetspositionen kombinerar flera tillvägagångssätt. AI-resonemang identifierar nya sårbarheter. Deterministiska verktyg validerar och bekräftar. Dynamisk testning verifierar att korrigeringar fungerar i körning. Människor fattar slutgiltiga implementeringsbeslut.

Enligt Snyk’s analys av Claude Code Security accelererar AI upptäckten, men företagsförtroende beror fortfarande på deterministisk validering, automatiserad åtgärd och styrning i stor skala.

När de läggs ihop bildar AI-resonemang och deterministisk validering ett starkare system än något av tillvägagångssätten ensamt.

Säkerhetsrisker med LLM vid Kodgenerering

Ironin är inte bortglömd: att använda AI för att säkra kod när AI-genererad kod i sig introducerar sårbarheter.

Forskning om säkerheten i LLM-genererad kod visar oroande mönster. Forskning rapporterade en 10 % ökning av sårbarheter i LLM-genererad C-kod.

Enligt GitHub-statistik genererar GitHub Copilot cirka 46 % av koden och ökar utvecklarnas kodningshastighet med upp till 55 %. Det är anmärkningsvärd produktivitet – men det förstärker effekten av eventuella säkerhetsproblem i AI-genererad kod.

Säkerhets- och kvalitetsriktmärken för LLM-genererad kod i flera språk visar varierande korrekthetsgrader. En utvärdering rapporterade korrekthetsgrader på 65,2 %, 46,3 % och 31,1 % för ChatGPT, Copilot och CodeWhisperer respektive med HumanEval-riktmärket.

Bästa Praxis för Implementering

Att få värde från Claude Code Security kräver en genomtänkt integration i befintliga arbetsflöden.

Åtkomst och Installation

Claude Code Security är för närvarande i en begränsad forskningsförhandsvisning. Åtkomsten är kontrollerad, vilket innebär att team behöver begära deltagande istället för att bara registrera sig.

När åtkomst har beviljats är funktionen inbyggd i Claude Code på webben. Det finns ingen separat installation – den är integrerad direkt i utvecklingsmiljön.

Integration av Arbetsflöden

Verktyget fungerar bäst som en del av en bredare säkerhetsstrategi, inte som en fristående lösning. Team bör behålla befintlig statisk analys i CI/CD-pipelines samtidigt som de använder Claude Code Security för djupare upptäckt.

Patchar som föreslås av AI kräver mänsklig granskning. Att etablera tydliga granskningsprocesser förhindrar flaskhalsar. Säkerhetsteam bör definiera vem som granskar AI-genererade patchar, vilken validering de utför och godkännandekriterier.

Dokumentation är viktig. Vid implementering av AI-föreslagna korrigeringar, dokumentera varför specifika patchar accepterades eller avvisades. Detta bygger institutionell kunskap och hjälper till att finjustera framtida skanningar.

Använd Claude Credits Innan Du Kör Säkerhetsskanning i Stor Skala

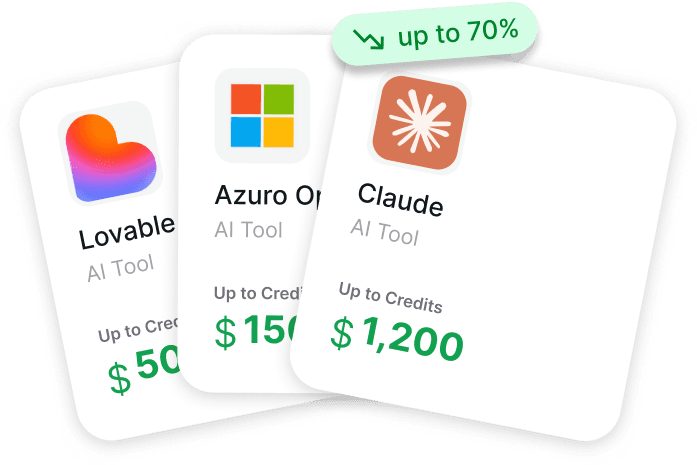

Att arbeta med Claude Code för säkerhetsuppgifter som sårbarhetsanalys eller kodanalys innebär ofta kontinuerlig API-användning. När du testar prompter, skannar kodförråd och integrerar kontroller i pipelines kan kostnaderna snabbt öka, särskilt i produktionsmiljöer. Många team börjar betala fullt pris utan att kontrollera om krediter finns tillgängliga.

Det är här startup-kreditprogram kan göra skillnad. Get AI Perks är en plattform som samlar krediter och rabatter för över 200 AI-, SaaS- och utvecklarverktyg på ett ställe, med ett totalt tillgängligt värde på över 7 miljoner dollar i program. Den inkluderar erbjudanden som 500 dollar i Anthropic-krediter per grundare och upp till 15 000 dollar i Claude-krediter, tillsammans med tydliga villkor och ansökningssteg.

Innan du utökar dina Claude-baserade säkerhetsflöden, granska Get AI Perks och säkra eventuella krediter du kan använda för att kompensera dina kostnader.

Begränsningar och Överväganden

Claude Code Security är kraftfullt men inte magiskt. Att förstå dess begränsningar förhindrar felaktiga förväntningar.

Det fungerar i upptäckts- och förslagsläge. Det åtgärdar inte automatiskt sårbarheter eller integreras direkt i driftsättningspipelines. Det är avsiktligt – automatiserad åtgärd utan validering medför egna risker.

Verktyget kräver kodbaser som det kan analysera. Obfuskerad kod, binära beroenden och äldre system med minimal dokumentation utgör utmaningar för AI-resonemang.

Falska positiva resultat kvarstår som ett problem. AI-resonemang kan identifiera problem som inte faktiskt är utnyttjbara i kontext, eller flagga mönster som är avsiktliga säkerhetsåtgärder. Mänsklig expertis förblir väsentlig för att filtrera signaler från brus.

Vägen Framåt för AI-Säkerhetsverktyg

Anthropic’s Frontier Safety Roadmap skissar på ambitiösa mål för att förbättra säkerhetsfunktionerna. Dessa inkluderar "moonshot" FoU-projekt som undersöker okonventionella metoder för informationssäkerhet och utvecklar nya metoder för red-teaming av AI-system.

Roadmapen betonar att hotmodeller – inklusive möjligheten att angripare korrumperar träningsomgångar – kan minskas avsevärt genom att förbättra detektionsförmågor, även om responsen släpar efter.

För team som utvärderar Claude Code Security är frågan inte om AI kommer att spela en roll inom säkerhet. Det handlar om hur man integrerar AI-funktioner med befintliga verktyg och processer för att bygga försvar i djupet.

Vanliga Frågor

Vad är Claude Code Security?

Claude Code Security är en AI-driven sårbarhetsanalysfunktion inbyggd i Claude Code på webben. Lanserad av Anthropic i februari 2026, analyserar den kodbaser för att identifiera säkerhetssårbarheter och föreslår patchar för mänsklig granskning. Den är för närvarande tillgänglig i begränsad forskningsförhandsvisning.

Hur skiljer sig Claude Code Security från traditionella statiska analysverktyg?

Traditionella statiska analysatorer som CodeQL och Semgrep använder mönsterbaserad detektering för att hitta kända sårbarhetstyper. Claude Code Security använder AI-resonemang för att förstå kodkontext och identifiera subtila, kontextberoende sårbarheter som mönstermatchning ofta missar. Det fungerar dock bäst i kombination med deterministiska verktyg snarare än att ersätta dem.

Är Claude Code Security säkert att använda med känsliga kodbaser?

Anthropic implementerar flera säkerhetslager, inklusive filsystemisolering, nätverksisolering, datakryptering under överföring och i vila, samt begränsad personalåtkomst till användardata. Verktyget fungerar under ASL-3 säkerhetsstandarder. Organisationer bör dock utvärdera dessa skydd mot sina specifika säkerhetskrav och efterlevnadsbehov innan de använder det med mycket känslig kod.

Fixar Claude Code Security sårbarheter automatiskt?

Nej. Claude Code Security identifierar sårbarheter och föreslår patchar, men alla föreslagna korrigeringar kräver mänsklig granskning före implementering. Denna design erkänner att automatiserad åtgärd utan validering kan introducera nya risker. Säkerhetspersonal fattar slutgiltiga beslut om vilka patchar som ska implementeras.

Kan Claude Code Security upptäcka alla typer av sårbarheter?

Inget säkerhetsverktyg upptäcker alla sårbarheter. Claude Code Security är utmärkt på att hitta kontextberoende problem som traditionella verktyg missar, men det har begränsningar. Det kan generera falska positiva resultat, ha svårt med obfuskerad kod eller binära beroenden och missa problem som kräver körningskontext. Det är utformat för att komplettera, inte ersätta, befintliga säkerhetsverktyg.

Hur får jag åtkomst till Claude Code Security?

Claude Code Security är för närvarande i begränsad forskningsförhandsvisning, vilket innebär att åtkomsten är kontrollerad. Team som är intresserade av att använda det behöver begära åtkomst från Anthropic. Kontrollera Anthropic’s officiella webbplats för aktuell tillgänglighet och processer för begäran om åtkomst.

Vilka programmeringsspråk stöder Claude Code Security?

Den officiella dokumentationen anger inga specifika språkbegränsningar. Som ett AI-resonemangssystem byggt på Claude Opus 4.6 kan det analysera flera programmeringsspråk. Effektiviteten kan dock variera beroende på språkets komplexitet och tillgänglig träningsdata. Konsultera Anthropic’s dokumentation för aktuell information om språkstöd.

Slutsats

Claude Code Security representerar betydande framsteg inom AI-assisterad sårbarhetsdetektering. Dess förmåga att förstå kodkontext och identifiera subtila säkerhetsproblem åtgärdar verkliga luckor i traditionella verktyg.

Men det är ingen universallösning. Det mest effektiva tillvägagångssättet kombinerar AI-resonemang med deterministisk validering, dynamisk testning och mänsklig expertis. Varje lager fångar det som andra missar.

För säkerhetsteam som kämpar med växande eftersläpningar och begränsade resurser erbjuder Claude Code Security ett sätt att accelerera upptäckten. Kom bara ihåg – upptäckt är bara det första steget. Validering, åtgärd och styrning kräver fortfarande genomtänkta processer och skickliga yrkesverksamma.

Kontrollera Anthropic’s officiella dokumentation för aktuell åtkomsttillgänglighet och vägledning för implementering specifikt för dina säkerhetskrav.