概要: Claude Code SecurityはAnthropicのAI駆動型脆弱性スキャンツールで、従来の検出方法では見逃されるセキュリティ問題をコードベースから分析します。2026年2月にローンチされ、最先端のAI推論を使用してコンテキスト依存の脆弱性を検出し、人間によるレビューのためのパッチを提案しますが、決定論的な検証ツールと組み合わせると最も効果を発揮します。

セキュリティチームはバックログに埋もれています。従来の静的解析ツールは既知の脆弱性パターンを特定するのに役立ちますが、攻撃者が実際に悪用する巧妙でコンテキスト依存の欠陥を見逃してしまいます。これがAnthropicがClaude Code Securityで解決しようとしている問題です。

2026年2月20日にローンチされたClaude Code Securityは、AIが脆弱性検出にアプローチする方法の転換点となります。単なるパターンマッチングではなく、推論を適用してコードのコンテキストを理解し、従来のスキャナーでは見逃されるセキュリティ問題を特定します。

しかし、重要なのは、既存のセキュリティインフラストラクチャの代替となるものではないということです。これは、修正ループの発見フェーズにおける進化です。

Claude Code Securityの実際の機能

Claude Code Securityは、Claude Code on the webに直接組み込まれています。コードベースのセキュリティ脆弱性をスキャンし、人間によるレビューのためのターゲットを絞ったソフトウェアパッチを提案します。

公式発表によると、従来の検出方法では見逃されがちなセキュリティ問題、特にコードベースのさまざまな部分がどのように相互作用するかを理解する必要があるコンテキスト依存の脆弱性を検出するように設計されています。

このツールは限定的なリサーチプレビューとして動作します。つまり、アクセスは制御されており、実際の使用状況に基づいてまだ改善が続けられています。これは、高度な推論能力を持つAnthropicの最先端モデルであるClaude Opus 4.6によって強化されています。

仕組み

スキャンプロセスでは、脆弱性パターンを探してコードリポジトリを分析します。潜在的な問題が特定された場合、単にフラグを立てるだけでなく、具体的なパッチを提案します。

これらのパッチは人間のレビューを必要とします。これは自動修復ではありません。AIが問題点を特定し、解決策を提案しますが、実装されるべきものは最終的にセキュリティ専門家が決定します。

このアプローチは、セキュリティにおけるAIの根本的な真実を認識しています。推論モデルは発見に優れていますが、本番システムに変更が加えられる前に検証が必要です。

セキュリティ機能と保護策

Anthropicは、Claude Code自体に複数のセキュリティレイヤーを実装しています。AIにコードベースへのアクセスを許可すると、特にプロンプトインジェクション攻撃のリスクが生じるため、これらの保護策は重要です。

サンドボックスと分離

Claude Codeのサンドボックス機能は、ファイルシステムとネットワークの分離という2つの境界を可能にします。これらは、安全性を84%向上させながら、権限プロンプトを安全に削減することが示されています。

ファイルシステム分離は、Claudeが指定されたディレクトリ外のファイルにアクセスできないことを意味します。ネットワーク分離は、コード実行中にAIが行うことができる外部接続を制御します。

これらの保護策は、悪意のあるプロンプトがAIを欺いて機密データにアクセスさせたり、不正なネットワーク呼び出しを行わせたりするシナリオから保護します。

プロンプトインジェクション対策

プロンプトインジェクションは、AIシステムにとって依然としてトップクラスのリスクの1つです。OWASPのLLM Top 10によると、プロンプトインジェクションの脆弱性は、ユーザー入力がLLMの動作を意図しない方法で操作した場合に発生します。

リスクは現実です。コードコメントやドキュメントに埋め込まれた悪意のあるプロンプトは、Claudeがコードを分析またはパッチする方法を変更する可能性があります。

Anthropicは、防御策を構築するSafeguardsチームを通じてこれに対処しています。彼らのアプローチは、ポリシー enforcement、脅威インテリジェンス、およびエンジニアリング制御を組み合わせて、有害な出力を防止します。

データ保護措置

Anthropicのプライバシー文書によると、データは転送中および保存時の両方で自動的に暗号化されます。従業員がユーザーの会話にアクセスすることは、デフォルトで制限されています。

Anthropicの従業員は、ユーザーがフィードバックを提供したり、利用ポリシー enforcementのためにレビューが必要な場合に明示的に同意しない限り、会話にアクセスできません。この制限は、Claude Free、Pro、Max、およびClaude Codeアカウントに適用されます。

Claude for WorkやAPIなどの商用製品については、エンタープライズ契約に基づいて異なるプライバシーおよびセキュリティ標準が適用されます。

ASL-3セキュリティ基準

Anthropicは、Claude Opus 4のローンチと連携して、2025年5月22日にAI Safety Level 3 (ASL-3)保護を有効にしました。これらの基準は、セキュリティ対策の大幅なエスカレーションを表します。

ASL-3セキュリティ標準には、モデルウェイトの盗難をより困難にするように設計された、強化された社内セキュリティ対策が含まれています。対応するDeployment Standardは、CBRN(化学、生物、放射性、核)兵器開発リスクを制限するためのデプロイメント対策を対象としています。

これらの保護策は、2026年2月24日にバージョン3.0に更新されたAnthropicのResponsible Scaling Policyに由来しています。このポリシーは、AIシステムによる壊滅的なリスクを軽減するための自主的なフレームワークを確立しています。

AIと従来のセキュリティツールの比較

Claude Code Securityは孤立して存在するわけではありません。長年静的アナライザーや動的テストツールが稼働してきた市場に参入します。

CodeQLやSemgrepのようなツールは、パターンベースの検出を使用します。LLM生成コードとこれらのツールを比較した研究によると、手動で検査されたサンプルの61%が真に安全であり、Semgrepは60%、CodeQLは80%を安全と分類しました。

このギャップは、従来のツールの偽陽性の問題と、セキュリティにおけるグラウンドトゥルース検証の難しさの両方を浮き彫りにしています。

| アプローチ | 強み | 限界 | 最適なユースケース |

|---|---|---|---|

| AI推論 (Claude) | コンテキストを意識した分析、新しい脆弱性の検出 | 検証が必要、偽陽性の可能性 | 発見フェーズ、複雑なコードベース |

| 静的解析 (CodeQL, Semgrep) | 決定的、既知のパターン、高速スキャン | コンテキスト依存の問題を見逃す、偽陽性が多い | CI/CD統合、コンプライアンスチェック |

| 動的テスト | 実行時動作の検証、実世界の条件 | カバレッジが不完全、環境依存 | デプロイ前検証 |

| 人間のレビュー | コンテキスト判断、微妙な意思決定 | 遅い、高価、スケーリングしない | クリティカルシステム、最終検証 |

ハイブリッドアプローチ

率直に言って、最高のセキュリティ体制は複数のアプローチを組み合わせています。AI推論は新しい脆弱性を特定します。決定論的なツールが検証と確認を行います。動的テストは修正が実行時に機能することを検証します。人間が最終的な実装決定を下します。

SnykのClaude Code Securityの分析によると、AIは発見を加速しますが、エンタープライズの信頼は依然として決定論的な検証、修復自動化、およびスケーラブルなガバナンスに依存しています。

これらを重ね合わせることで、AI推論と決定論的な検証は、単独のアプローチよりも強力なシステムを形成します。

コード生成におけるLLMセキュリティリスク

皮肉なことに、AIによって生成されたコード自体が脆弱性を導入する際に、コードを保護するためにAIを使用することの皮肉は失われていません。

LLM生成コードのセキュリティに関する研究では、懸念されるパターンが示されています。研究によると、LLM生成Cコードの脆弱性が10%増加しました。

GitHubの統計によると、GitHub Copilotはコードの約46%を生成し、開発者のコーディング速度を最大55%向上させます。これは驚異的な生産性ですが、AI生成コードのセキュリティ問題の影響を増幅させます。

複数の言語にわたるLLM生成コードのセキュリティおよび品質ベンチマークは、正確率が大幅に変動することを示しています。ある評価では、HumanEvalベンチマークを使用して、ChatGPT、Copilot、CodeWhispererの正確率がそれぞれ65.2%、46.3%、31.1%であったと報告されています。

実装のベストプラクティス

Claude Code Securityから価値を得るには、既存のワークフローへの慎重な統合が必要です。

アクセスとセットアップ

Claude Code Securityは現在、限定的なリサーチプレビュー中です。アクセスは制御されているため、チームは単にサインアップするのではなく、参加をリクエストする必要があります。

アクセスが付与されると、この機能はClaude Code on the webに組み込まれます。個別のインストールは不要で、開発環境に直接統合されます。

ワークフロー統合

このツールは、スタンドアロンソリューションとしてではなく、より広範なセキュリティ戦略の一部として機能する場合に最適です。チームはCI/CDパイプラインで既存の静的解析を維持しながら、Claude Code Securityをより深い発見のために使用すべきです。

AIが提案するパッチは人間のレビューを必要とします。明確なレビュープロセスを確立することで、ボトルネックを防ぎます。セキュリティチームは、AI生成パッチを誰がレビューするか、どのような検証を行うか、承認基準を定義すべきです。

ドキュメントは重要です。AIによって提案された修正を実装する際には、なぜ特定のパッチが受け入れられたか、または拒否されたかを文書化します。これにより、組織の知識が構築され、将来のスキャンが調整されます。

大規模なセキュリティスキャンを実行する前にClaudeクレジットを使用する

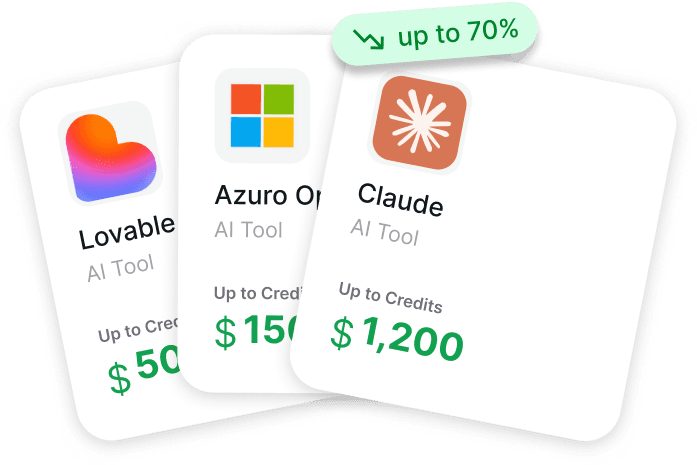

脆弱性スキャンやコード分析のようなセキュリティタスクでClaude Codeを使用する場合、継続的なAPI使用が必要になることがよくあります。プロンプトをテストし、リポジトリをスキャンし、パイプラインにチェックを統合するにつれて、特に本番環境では、コストが急速に増加する可能性があります。多くのチームは、クレジットが利用可能かどうかを確認せずに全額を支払い始めます。

ここで、スタートアップクレジットプログラムが違いを生むことができます。Get AI Perksは、200以上のAI、SaaS、および開発者ツール向けのクレジットと割引を1か所に集約するプラットフォームであり、プログラム全体で700万ドルを超える総利用可能価値があります。これには、創業者あたりのAnthropicクレジット500ドルや、最大15,000ドルのClaudeクレジットなどが含まれ、明確な条件と申請手順も用意されています。

Claudeベースのセキュリティワークフローを拡張する前に、Get AI Perksを確認し、コストを相殺するために利用できるクレジットを確保してください。

制限と考慮事項

Claude Code Securityは強力ですが、魔法ではありません。その制限を理解することで、誤った期待を防ぐことができます。

これは、発見および提案モードで動作します。脆弱性を自動的に修復したり、デプロイメントパイプラインに直接統合したりしません。これは意図的です。検証なしの自動修復は、それ自体にリスクをもたらします。

このツールは、分析できるコードベースを必要とします。難読化されたコード、バイナリのみの依存関係、およびドキュメントが最小限のレガシーシステムは、AI推論に課題をもたらします。

偽陽性は依然として懸念事項です。AI推論は、コンテキストにおいて実際には悪用できない問題を特定したり、意図的なセキュリティ対策であるパターンをフラグ付けしたりすることがあります。ノイズから信号をフィルタリングするには、人間の専門知識が不可欠です。

AIセキュリティツールの今後の展望

AnthropicのFrontier Safety Roadmapは、セキュリティ能力を向上させるための野心的な目標を概説しています。これらには、情報セキュリティへの非従来的なアプローチを調査するムーンショットR&Dプロジェクトや、AIシステムに対するレッドチーム編成のための新しい方法の開発が含まれます。

ロードマップは、応答が遅れたとしても、脅威モデル(攻撃者によるトレーニング実行の侵害の可能性を含む)は、検出能力を向上させることによって大幅に削減できることを強調しています。

Claude Code Securityを評価しているチームにとって、問題はAIがセキュリティで役割を果たすかどうかではありません。それは、AI機能を既存のツールやプロセスに統合して、多層防御を構築する方法です。

よくある質問

Claude Code Securityとは何ですか?

Claude Code Securityは、Claude Code on the webに組み込まれたAI駆動型の脆弱性スキャン機能です。Anthropicによって2026年2月にローンチされ、コードベースを分析してセキュリティ脆弱性を特定し、人間のレビューのためのパッチを提案します。現在、限定的なリサーチプレビューで提供されています。

Claude Code Securityは従来の静的解析ツールとどう異なりますか?

CodeQLやSemgrepのような従来の静的アナライザーは、パターンベースの検出を使用して既知の脆弱性タイプを見つけます。Claude Code SecurityはAI推論を使用してコードコンテキストを理解し、パターンマッチングでは見逃しがちな、巧妙でコンテキスト依存の脆弱性を特定します。ただし、これらは代替となるのではなく、決定論的なツールと組み合わせると最も効果を発揮します。

Claude Code Securityは機密性の高いコードベースでの使用は安全ですか?

Anthropicは、ファイルシステム分離、ネットワーク分離、転送中および保存時のデータ暗号化、ユーザーデータへの従業員アクセス制限を含む複数のセキュリティレイヤーを実装しています。このツールはASL-3セキュリティ基準の下で動作します。ただし、組織は、非常に機密性の高いコードで使用する前に、これらの保護策を特定のセキュリティ要件とコンプライアンスニーズに対して評価する必要があります。

Claude Code Securityは脆弱性を自動的に修正しますか?

いいえ。Claude Code Securityは脆弱性を特定し、パッチを提案しますが、提案されたすべての修正は実装前に人間のレビューを必要とします。この設計は、検証なしの自動修復が新たなリスクをもたらす可能性があることを認識しています。セキュリティ専門家が実装するパッチを最終決定します。

Claude Code Securityはすべての種類の脆弱性を検出できますか?

どのセキュリティツールもすべての脆弱性を検出できるわけではありません。Claude Code Securityは、従来のツールが見逃すコンテキスト依存の問題の検出に優れていますが、限界もあります。偽陽性を生成したり、難読化されたコードやバイナリ依存関係に苦労したり、実行時コンテキストを必要とする問題を見逃したりする可能性があります。既存のセキュリティツールを置き換えるのではなく、補完するように設計されています。

Claude Code Securityへのアクセス方法を教えてください。

Claude Code Securityは現在、限定的なリサーチプレビュー中であり、アクセスは制御されています。これを使用することに興味のあるチームは、Anthropicにアクセスをリクエストする必要があります。現在の入手可能性とアクセスリクエストプロセスについては、Anthropicの公式ウェブサイトを確認してください。

Claude Code Securityはどのプログラミング言語をサポートしていますか?

公式ドキュメントでは、明示的な言語制限は指定されていません。Claude Opus 4.6上に構築されたAI推論システムとして、複数のプログラミング言語を分析できます。ただし、言語の複雑さと利用可能なトレーニングデータによって有効性が異なる場合があります。現在の言語サポートの詳細については、Anthropicのドキュメントを参照してください。

結論

Claude Code Securityは、AI支援型脆弱性検出における有意義な進歩を表しています。コードコンテキストを理解し、微妙なセキュリティ問題を特定する能力は、従来のツールの実際のギャップに対処しています。

しかし、それは特効薬ではありません。最も効果的なアプローチは、AI推論と決定論的な検証、動的テスト、および人間の専門知識を組み合わせることです。各レイヤーは、他のレイヤーが見逃したものを捉えます。

拡大するバックログと限られたリソースに苦しむセキュリティチームにとって、Claude Code Securityは発見を加速する方法を提供します。ただし、発見は最初のステップにすぎないことを忘れないでください。検証、修復、およびガバナンスには、依然として慎重なプロセスと熟練した専門家が必要です。

Anthropicの公式ドキュメントで、現在のアクセス可能性と、セキュリティ要件に固有の実装ガイダンスを確認してください。