OpenClaw เป็นโปรเจกต์โอเพนซอร์สที่เติบโตเร็วที่สุดในประวัติศาสตร์ โดยมีดาวบน GitHub มากกว่า 180,000 ดวง - แต่ CrowdStrike, Cisco และ Bloomberg ได้ชี้ให้เห็นถึงความเสี่ยงด้านความปลอดภัยที่ร้ายแรง. คู่มือนี้จะมอบรายการตรวจสอบความปลอดภัย 10 ขั้นตอน เพื่อให้คุณสามารถรัน OpenClaw ได้อย่างปลอดภัยโดยไม่กระทบต่อฟังก์ชันการทำงาน

ข่าวดี: ความเสี่ยงด้านความปลอดภัยส่วนใหญ่สามารถป้องกันได้ด้วยการตั้งค่าที่ถูกต้อง ขั้นตอนแรกคือการรับเครดิต API ที่ถูกต้องตามกฎหมายผ่าน AI Perks แทนที่จะพึ่งพาคีย์ที่รั่วไหลหรือระดับฟรีที่น่าสงสัยซึ่งส่งผลกระทบต่อข้อมูลของคุณ

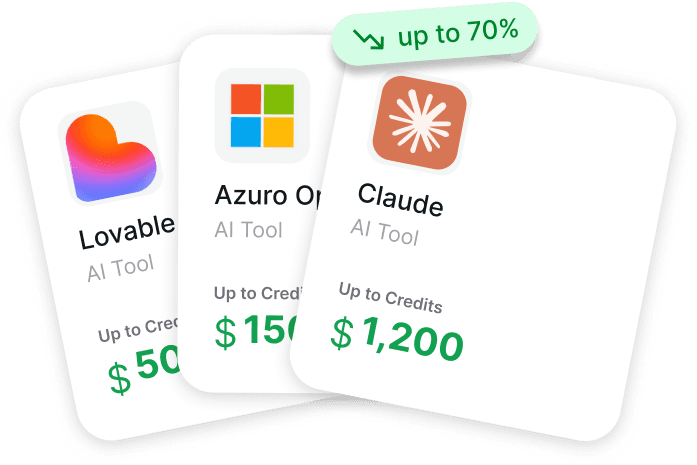

AI Perks ให้การเข้าถึงส่วนลด เครดิต และดีลพิเศษสำหรับเครื่องมือ AI บริการคลาวด์ และ API เพื่อช่วยสตาร์ทอัพและนักพัฒนาประหยัดเงิน

ทำไม OpenClaw ถึงเป็นข้อกังวลด้านความปลอดภัย?

OpenClaw ทำงานบนอุปกรณ์ของคุณโดยตรง ซึ่งฟังดูเป็นส่วนตัว - แต่ความเป็นจริงมีความซับซ้อนกว่านั้น ทุกงานที่ทำจะส่งพรอมต์และข้อมูลไปยังผู้ให้บริการ LLM ภายนอก เช่น Anthropic, OpenAI หรือ DeepSeek นั่นหมายความว่าอีเมล ข้อความ ไฟล์ และข้อมูลการเข้าชมของคุณจะไหลผ่าน API ของบุคคลที่สาม

นี่คือประเภทความเสี่ยงหลักที่นักวิจัยด้านความปลอดภัยระบุ:

- การประมวลผลโค้ดระยะไกล (RCE): CVE-2026-25253 ได้คะแนน CVSS 8.8 - ลิงก์ที่ประสงค์ร้ายเพียงลิงก์เดียวสามารถยึด OpenClaw ของคุณได้ทั้งหมด สิ่งนี้ได้รับการแก้ไขในเวอร์ชัน 2026.1.29 แต่ผู้ใช้จำนวนมากยังคงใช้งานเวอร์ชันที่ล้าสมัย

- Prompt Injection: เนื้อหาที่ประสงค์ร้ายในอีเมล เว็บไซต์ หรือข้อความสามารถควบคุม OpenClaw ให้ดำเนินการที่ไม่ตั้งใจได้ - เช่น การส่งต่อข้อมูลที่ละเอียดอ่อนหรือการเรียกใช้คำสั่งเชลล์

- การรั่วไหลของข้อมูล (Data Exfiltration): ระบบทักษะของ OpenClaw สามารถเข้าถึงไฟล์ อีเมล ปฏิทิน และข้อมูลเบราว์เซอร์ได้ ทักษะที่ถูกบุกรุกสามารถดึงข้อมูลที่ละเอียดอ่อนออกไปโดยไม่เปิดเผย

- การเปิดเผยคีย์ API: ผู้ใช้ที่บันทึกคีย์ API ไว้แบบฮาร์ดโค้ดหรือใช้ข้อมูลประจำตัวที่รั่วไหลมีความเสี่ยงต่อการถูกยึดบัญชีและการคิดค่าบริการที่ไม่คาดคิด

- ความเสี่ยงจากทักษะบุคคลที่สาม: การติดตั้งทักษะที่ไม่ได้ตรวจสอบจาก ClawHub เทียบเท่ากับการรันโค้ดที่ไม่น่าเชื่อถือซึ่งเข้าถึงข้อมูลส่วนตัวของคุณได้

การประเมินของ CrowdStrike ระบุอย่างตรงไปตรงมา: "OpenClaw แสดงถึงความเสี่ยงด้านความปลอดภัยรูปแบบใหม่ - เอเจนต์อิสระที่สามารถเข้าถึงระบบได้อย่างกว้างขวาง ซึ่งผู้ใช้ส่วนใหญ่ติดตั้งโดยไม่มีสุขอนามัยด้านความปลอดภัยขั้นพื้นฐาน"

AI เครดิตชั้นนำสำหรับสตาร์ทอัพ

สมัครโดยตรงผ่านโปรแกรมที่ผ่านการตรวจสอบแล้วเหล่านี้

Claude $10,000 credits

สำหรับสตาร์ทอัพระยะเริ่มต้น

OpenAI $2,500 credits

สำหรับสตาร์ทอัพระยะเริ่มต้น

Anthropic $25,000 credits

สำหรับสตาร์ทอัพระยะเริ่มต้น

AWS $300,000 credits

สำหรับสตาร์ทอัพระยะเริ่มต้น

Google Cloud $350,000 credits

สำหรับสตาร์ทอัพระยะเริ่มต้น

Lovable $6,000 credits

สำหรับสตาร์ทอัพระยะเริ่มต้น

ความเสี่ยงด้านความปลอดภัยของ OpenClaw เทียบกับประโยชน์

ข้อกังวลด้านความปลอดภัยนั้นมีอยู่จริง แต่ต้องพิจารณาบริบทด้วย นี่คือการเปรียบเทียบ OpenClaw กับทางเลือกอื่น:

| ปัจจัย | OpenClaw (Local) | ChatGPT / Claude (Cloud) | Manus AI (Cloud) |

|---|---|---|---|

| การจัดเก็บข้อมูล | อุปกรณ์ของคุณ | เซิร์ฟเวอร์ของผู้ให้บริการ | เซิร์ฟเวอร์ของผู้ให้บริการ |

| ซอร์สโค้ด | โอเพนซอร์ส ตรวจสอบได้ | โอเพนซอร์ส | โอเพนซอร์ส |

| การเข้าถึงระบบ | เข้าถึงระบบทั้งหมดได้ | แค่ Sandbox เบราว์เซอร์ | แค่ Sandbox คลาวด์ |

| การควบคุมการอัปเดต | คุณเลือกเวลาที่จะอัปเดต | ผู้ให้บริการควบคุมการอัปเดต | ผู้ให้บริการควบคุมการอัปเดต |

| ความเสี่ยง RCE | สูงกว่า (ทำงานบนเครื่อง) | ต่ำกว่า (Sandbox) | ต่ำกว่า (Sandbox) |

| ความเป็นส่วนตัวของข้อมูล | สูงกว่า (ข้อมูลอยู่บนเครื่อง) | ต่ำกว่า (ข้อมูลอยู่บนเซิร์ฟเวอร์ของผู้ให้บริการ) | ต่ำกว่า (ข้อมูลอยู่บนเซิร์ฟเวอร์ของผู้ให้บริการ) |

| การปรับแต่ง | ควบคุมได้เต็มที่ | จำกัด | จำกัด |

| ค่าใช้จ่าย | เฉพาะเครดิต API | การสมัครสมาชิก $20-$200/เดือน | การสมัครสมาชิก $39-$199/เดือน |

การแลกเปลี่ยนนั้นชัดเจน: OpenClaw ให้การควบคุมและความเป็นส่วนตัวแก่คุณมากขึ้น แต่ก็ต้องการความรับผิดชอบด้านความปลอดภัยมากขึ้น ด้วยการตั้งค่าที่ถูกต้อง ประโยชน์จะมากกว่าความเสี่ยง

รายการตรวจสอบความปลอดภัย OpenClaw 10 ขั้นตอน

ทำตามทุกขั้นตอนตามลำดับ รายการตรวจสอบนี้อิงตามคำแนะนำจาก CrowdStrike, Cisco และทีมความปลอดภัย OpenClaw

ขั้นตอนที่ 1: รับเครดิต API ที่ถูกกฎหมาย

ห้ามใช้คีย์ API ที่รั่วไหล แชร์ หรือ "ฟรี" จากเว็บไซต์ที่ไม่ระบุชื่อเด็ดขาด คีย์เหล่านี้มักถูกขโมย ถูกจำกัดอัตรา หรือถูกผู้โจมตีดักจับข้อมูล

แทนที่จะทำเช่นนั้น ให้รับเครดิตฟรีที่ถูกต้องตามกฎหมายผ่าน AI Perks คุณสามารถรวมเครดิตจากหลายโปรแกรมได้:

| โปรแกรมเครดิต | เครดิตที่มีให้ | วิธีรับ |

|---|---|---|

| Anthropic Claude (โดยตรง) | $1,000 - $25,000 | AI Perks Guide |

| OpenAI (GPT-4) | $500 - $50,000 | AI Perks Guide |

| AWS Activate (Bedrock) | $1,000 - $100,000 | AI Perks Guide |

| Microsoft Founders Hub | $500 - $1,000 | AI Perks Guide |

รวมสูงสุดที่เป็นไปได้: $3,000 - $176,000 ในเครดิตที่ถูกกฎหมาย

ด้วยเครดิตจริงจาก AI Perks คุณสามารถควบคุมคีย์ API ของคุณ ข้อมูลของคุณจะคงความเป็นส่วนตัว และคุณจะไม่ต้องพึ่งพาโครงสร้างพื้นฐานที่ถูกบุกรุก

ขั้นตอนที่ 2: อัปเดตเป็นเวอร์ชันล่าสุด

ช่องโหว่ CVE-2026-25253 ทำให้สามารถประมวลผลโค้ดระยะไกลได้ด้วยคลิกเดียว ได้รับการแก้ไขใน เวอร์ชัน 2026.1.29 แต่ผู้เชี่ยวชาญคาดการณ์ว่าผู้ใช้หลายพันคนยังคงใช้งานเวอร์ชันที่เสี่ยงอยู่

ตรวจสอบเวอร์ชันของคุณและอัปเดต:

openclaw --version

openclaw update

เปิดใช้งานการอัปเดตอัตโนมัติในการตั้งค่าของคุณเพื่อป้องกัน:

updates:

auto_check: true

auto_install: security

ขั้นตอนที่ 3: รักษาความปลอดภัยคีย์ API ของคุณ

ห้ามเก็บคีย์ API ไว้ในไฟล์ข้อความธรรมดาหรือตัวแปรสภาพแวดล้อมที่กระบวนการอื่นสามารถอ่านได้

# ไม่ดี - แสดงเป็นข้อความธรรมดา

export ANTHROPIC_API_KEY=sk-ant-...

# ดี - ใช้ที่เก็บข้อมูลลับที่เข้ารหัสของ OpenClaw

openclaw credentials add anthropic

ตัวจัดการข้อมูลลับในตัวของ OpenClaw จะเข้ารหัสคีย์เมื่อจัดเก็บ ใช้แทนไฟล์ .env หรือการส่งออกเชลล์

ขั้นตอนที่ 4: Sandbox การทำงานของทักษะ

ทักษะเป็นพื้นผิวการโจมตีที่ใหญ่ที่สุด จำกัดสิ่งที่พวกเขาสามารถทำได้:

security:

skill_sandbox: true

allowed_paths:

- ~/Documents/openclaw-workspace

blocked_paths:

- ~/.ssh

- ~/.aws

- ~/.*credentials*

shell_execution: prompt # ขออนุมัติก่อนเรียกใช้คำสั่งเสมอ

การตั้งค่า shell_execution: prompt หมายความว่า OpenClaw จะขออนุมัติจากคุณก่อนที่จะเรียกใช้คำสั่งเชลล์ใดๆ - การตั้งค่าความปลอดภัยที่สำคัญที่สุดเพียงอย่างเดียว

ขั้นตอนที่ 5: จำกัดการเข้าถึงเครือข่าย

จำกัดโดเมนที่ OpenClaw สามารถเข้าถึงได้ สิ่งนี้จะป้องกันการรั่วไหลของข้อมูลผ่านทักษะที่ถูกบุกรุก:

network:

allowed_domains:

- api.anthropic.com

- api.openai.com

- api.telegram.org

- graph.facebook.com # WhatsApp

block_all_other: true

อนุญาตเฉพาะผู้ให้บริการ API และแพลตฟอร์มการส่งข้อความที่คุณใช้เท่านั้น

ขั้นตอนที่ 6: ตรวจสอบการผสานรวมแพลตฟอร์มการส่งข้อความ

แพลตฟอร์มการส่งข้อความแต่ละรายการที่เชื่อมต่อเป็นจุดเข้าที่อาจเป็นไปได้สำหรับการโจมตีแบบ prompt injection มีคนอาจส่งข้อความ WhatsApp ให้คุณที่มีคำแนะนำที่หลอกให้ OpenClaw ทำการกระทำที่เป็นอันตราย

สำหรับแต่ละแพลตฟอร์ม:

- เปิดใช้งานการกรองข้อความ เพื่อเพิกเฉยต่อข้อความจากผู้ติดต่อที่ไม่รู้จัก

- กำหนดข้อกำหนดการยืนยัน สำหรับการดำเนินการที่ละเอียดอ่อน (การส่งเงิน การลบไฟล์ การส่งต่อข้อความ)

- ตรวจสอบบัญชีที่เชื่อมต่อ เป็นประจำทุกเดือนและลบแพลตฟอร์มที่คุณไม่ได้ใช้งาน

messaging:

require_confirmation:

- send_money

- delete_files

- forward_messages

- share_credentials

ignore_unknown_contacts: true

ขั้นตอนที่ 7: เปิดใช้งานการบันทึกและตรวจสอบ

หากมีบางอย่างผิดพลาด คุณต้องมีบันทึกว่าเกิดอะไรขึ้น:

logging:

level: info

file: ~/openclaw-logs/activity.log

max_size: 100MB

include_api_calls: true

include_skill_execution: true

ตรวจสอบบันทึกทุกสัปดาห์ มองหาการเรียก API ที่ไม่คาดคิด การทำงานของทักษะที่ไม่คุ้นเคย หรือรูปแบบการเข้าถึงข้อมูลที่ผิดปกติ

ขั้นตอนที่ 8: ตั้งค่าขีดจำกัดโทเค็นและค่าใช้จ่าย

ป้องกันค่าใช้จ่ายที่บานปลายและตรวจจับอินสแตนซ์ที่ถูกบุกรุกโดยการตั้งค่าขีดจำกัดที่เข้มงวด:

limits:

daily_token_limit: 500000

daily_spend_limit: 25.00

per_task_token_limit: 50000

alert_threshold: 0.80 # แจ้งเตือนที่ 80% ของขีดจำกัด

หากการใช้งานของคุณเพิ่มขึ้นอย่างกะทันหัน อาจบ่งชี้ถึงการโจมตีแบบ prompt injection ที่ทำให้ OpenClaw วนลูปหรือรั่วไหลข้อมูล ด้วยเครดิตฟรีจาก AI Perks คุณมีพื้นที่ในการตั้งค่าขีดจำกัดที่มากพอโดยไม่ต้องกังวลเกี่ยวกับค่าใช้จ่ายส่วนตัว

ขั้นตอนที่ 9: ตรวจสอบทักษะบุคคลที่สามก่อนติดตั้ง

ปฏิบัติต่อทักษะ ClawHub เหมือนแพ็กเกจ npm - ส่วนใหญ่จะไม่มีปัญหา แต่บางส่วนก็ประสงค์ร้ายหรือเขียนไม่ดี

ก่อนติดตั้งทักษะใดๆ:

- ตรวจสอบชื่อเสียงของผู้เขียน และทักษะอื่นๆ ที่เผยแพร่

- อ่านซอร์สโค้ด - ทักษะมักจะมีขนาดเล็กและอ่านง่าย

- ตรวจสอบการอนุญาตที่ร้องขอ - ทักษะสภาพอากาศไม่ควรต้องการการเข้าถึงระบบไฟล์

- ดูจำนวนการดาวน์โหลดและรีวิว - ความนิยมไม่ใช่การรับประกัน แต่ช่วยได้

- ทดสอบในสภาพแวดล้อม Sandbox ก่อน ก่อนที่จะเชื่อมต่อกับบัญชีจริง

# ตรวจสอบทักษะก่อนติดตั้ง

openclaw skill inspect skill-name

# ติดตั้งด้วยการจำกัดสิทธิ์

openclaw skill install skill-name --sandbox

ขั้นตอนที่ 10: กำหนดเวลาการตรวจสอบความปลอดภัยเป็นประจำ

ตั้งการเตือนทุกเดือนเพื่อ:

- อัปเดต OpenClaw เป็นเวอร์ชันล่าสุด

- ตรวจสอบและหมุนเวียนคีย์ API

- ตรวจสอบทักษะที่ติดตั้งและลบทักษะที่ไม่ได้ใช้

- ตรวจสอบบันทึกสำหรับความผิดปกติ

- ตรวจสอบว่าข้อจำกัด Sandbox และเครือข่ายทำงานอยู่

- ทดสอบว่าการแจ้งเตือนการยืนยันทำงานสำหรับการดำเนินการที่ละเอียดอ่อน

- ตรวจสอบบัญชีการส่งข้อความที่เชื่อมต่อ

AI เครดิตชั้นนำสำหรับสตาร์ทอัพ

สมัครโดยตรงผ่านโปรแกรมที่ผ่านการตรวจสอบแล้วเหล่านี้

Claude $10,000 credits

สำหรับสตาร์ทอัพระยะเริ่มต้น

OpenAI $2,500 credits

สำหรับสตาร์ทอัพระยะเริ่มต้น

Anthropic $25,000 credits

สำหรับสตาร์ทอัพระยะเริ่มต้น

AWS $300,000 credits

สำหรับสตาร์ทอัพระยะเริ่มต้น

Google Cloud $350,000 credits

สำหรับสตาร์ทอัพระยะเริ่มต้น

Lovable $6,000 credits

สำหรับสตาร์ทอัพระยะเริ่มต้น

การติดตั้ง OpenClaw อย่างปลอดภัยมีค่าใช้จ่ายเท่าใด?

การรัน OpenClaw อย่างปลอดภัยไม่ได้มีค่าใช้จ่ายมากกว่าการรันอย่างไม่ปลอดภัย - แต่ต้องใช้เครดิต API ที่ถูกกฎหมาย คุณสมบัติด้านความปลอดภัย เช่น Sandbox, การบันทึก และการแจ้งเตือนการยืนยัน จะเพิ่มโอเวอร์เฮดโทเค็นเพียงเล็กน้อย (ประมาณ การใช้งาน API เพิ่มขึ้น 5-10%)

นี่คือรายละเอียดค่าใช้จ่ายที่สมจริง:

| ระดับการใช้งาน | ค่าใช้จ่าย API รายเดือน | ด้วยเครดิต AI Perks |

|---|---|---|

| น้อย (อีเมล + สรุปข่าว) | $30 - $60 | $0 |

| ปานกลาง ( + โซเชียลมีเดีย + วิจัย) | $80 - $200 | $0 |

| มาก (ชุดอัตโนมัติเต็มรูปแบบ) | $300 - $750 | $0 |

| โอเวอร์เฮดด้านความปลอดภัย (การบันทึก, Sandbox) | +5-10% ของข้างต้น | $0 |

กลยุทธ์การรวมเครดิต

รวมเครดิตจากหลายโปรแกรมเพื่อครอบคลุมการดำเนินการที่ปลอดภัยเป็นเวลาหลายเดือนหรือหลายปี:

Starter Stack ($2,500+)

- Anthropic Claude: $1,000

- OpenAI GPT-4: $500

- Microsoft Founders Hub: $1,000

- รวม: $2,500+ (ครอบคลุมการใช้งานหนัก 3-12 เดือน)

Growth Stack ($26,000+)

- Anthropic Claude: $25,000

- AWS Activate: $1,000

- รวม: $26,000+ (ครอบคลุมการใช้งานหนัก 1-3 ปี)

สมัครสมาชิกที่ getaiperks.com เพื่อเข้าถึงโปรแกรมเครดิตทั้งหมดนี้ได้ในที่เดียว

ความปลอดภัยของ OpenClaw เทียบกับ AI Agents อื่นๆ

สถานะความปลอดภัยของ OpenClaw เปรียบเทียบกับทางเลือกหลักอย่างไร?

| คุณสมบัติด้านความปลอดภัย | OpenClaw | Manus AI | Claude Desktop | ChatGPT |

|---|---|---|---|---|

| โอเพนซอร์ส | ใช่ | ไม่ | ไม่ | ไม่ |

| การตรวจสอบโค้ด | ใครๆ ก็ตรวจสอบได้ | เชื่อถือผู้ให้บริการ | เชื่อถือผู้ให้บริการ | เชื่อถือผู้ให้บริการ |

| ที่ตั้งข้อมูล | อุปกรณ์ของคุณ | คลาวด์ | คลาวด์ | คลาวด์ |

| Sandbox ทักษะ | กำหนดค่าได้ | จัดการโดยผู้ให้บริการ | N/A | Plugin Sandbox |

| ข้อจำกัดเครือข่าย | ควบคุมได้เต็มที่ | ไม่มี | N/A | ไม่มี |

| ประวัติ RCE | CVE-2026-25253 (แก้ไขแล้ว) | ไม่ทราบ | ไม่มีสาธารณะ | ไม่มีสาธารณะ |

| การควบคุมการอัปเดต | คุณตัดสินใจ | อัปเดตอัตโนมัติ | อัปเดตอัตโนมัติ | อัปเดตอัตโนมัติ |

| ค่าใช้จ่าย | เครดิต API | $39-$199/เดือน | $20/เดือน | $20-$200/เดือน |

ลักษณะโอเพนซอร์สของ OpenClaw เป็นทั้งจุดแข็งและจุดอ่อน โค้ดสามารถตรวจสอบได้ แต่ความรับผิดชอบด้านความปลอดภัยตกอยู่ที่คุณทั้งหมด ทางเลือกที่ใช้คลาวด์จัดการความปลอดภัยให้คุณ แต่ให้คุณมองไม่เห็นเลยว่าข้อมูลของคุณถูกนำไปใช้อย่างไร

แนวทางที่ปลอดภัยที่สุด: รัน OpenClaw ด้วยการปรับปรุงความปลอดภัยที่เหมาะสม และให้ทุนด้วยเครดิตฟรีจาก AI Perks เพื่อให้คุณไม่ต้องตัดมุม

AI เครดิตชั้นนำสำหรับสตาร์ทอัพ

สมัครโดยตรงผ่านโปรแกรมที่ผ่านการตรวจสอบแล้วเหล่านี้

Claude $10,000 credits

สำหรับสตาร์ทอัพระยะเริ่มต้น

OpenAI $2,500 credits

สำหรับสตาร์ทอัพระยะเริ่มต้น

Anthropic $25,000 credits

สำหรับสตาร์ทอัพระยะเริ่มต้น

AWS $300,000 credits

สำหรับสตาร์ทอัพระยะเริ่มต้น

Google Cloud $350,000 credits

สำหรับสตาร์ทอัพระยะเริ่มต้น

Lovable $6,000 credits

สำหรับสตาร์ทอัพระยะเริ่มต้น

คำถามที่พบบ่อย

OpenClaw ปลอดภัยที่จะใช้ในปี 2026 หรือไม่?

ใช่ ด้วยการกำหนดค่าที่เหมาะสม OpenClaw ปลอดภัยเมื่อคุณปฏิบัติตามแนวทางปฏิบัติที่ดีที่สุดด้านความปลอดภัย: อัปเดตเป็นประจำ Sandbox ทักษะ จำกัดการเข้าถึงเครือข่าย และใช้คีย์ API ที่ถูกกฎหมาย ความเสี่ยงที่ใหญ่ที่สุดมาจากการใช้การตั้งค่าเริ่มต้นโดยไม่ได้ปรับปรุงความปลอดภัย เริ่มต้นอย่างปลอดภัยด้วยเครดิต API ฟรีจาก AI Perks

OpenClaw ถูกแฮ็กหรือไม่?

มีการค้นพบช่องโหว่ร้ายแรง (CVE-2026-25253, CVSS 8.8) ที่อนุญาตให้ประมวลผลโค้ดระยะไกลได้ด้วยคลิกเดียวผ่านลิงก์ที่เป็นอันตราย ได้รับการแก้ไขในเวอร์ชัน 2026.1.29 ไม่มีการใช้ประโยชน์จากช่องโหว่ในวงกว้างที่ได้รับการยืนยัน แต่ผู้ใช้ในเวอร์ชันเก่ากว่ายังคงมีความเสี่ยง อัปเดตทันที

OpenClaw ขโมยข้อมูลของฉันได้หรือไม่?

OpenClaw เองเป็นโอเพนซอร์สและตรวจสอบได้ - มันไม่ได้ "โทรกลับบ้าน" อย่างไรก็ตาม ทักษะบุคคลที่สามและผู้ให้บริการ API LLM จะได้รับข้อมูลของคุณ ลดความเสี่ยงโดยการตรวจสอบทักษะก่อนติดตั้ง จำกัดการเข้าถึงเครือข่าย และใช้ผู้ให้บริการ API ที่น่าเชื่อถือผ่าน AI Perks

OpenClaw ปลอดภัยกว่า ChatGPT หรือไม่?

ขึ้นอยู่กับการกำหนดค่าของคุณ อินสแตนซ์ OpenClaw ที่ปรับปรุงความปลอดภัยอย่างเหมาะสมจะให้ความเป็นส่วนตัวมากขึ้น เนื่องจากข้อมูลจะยังคงอยู่บนอุปกรณ์ของคุณ อินสแตนซ์ที่ไม่ได้ปรับปรุงความปลอดภัยนั้นมีความปลอดภัยน้อยกว่าสภาพแวดล้อมที่มีการจัดการของ ChatGPT อย่างมาก ข้อแตกต่างที่สำคัญ: กับ OpenClaw ความปลอดภัยเป็นความรับผิดชอบของคุณ

ฉันจะปกป้องคีย์ API ของฉันใน OpenClaw ได้อย่างไร?

ใช้ที่เก็บข้อมูลลับที่เข้ารหัสในตัวของ OpenClaw แทนตัวแปรสภาพแวดล้อมหรือไฟล์ .env รัน openclaw credentials add [provider] เพื่อจัดเก็บคีย์อย่างปลอดภัย ห้ามแชร์คีย์ ใช้คีย์ที่รั่วไหลจากอินเทอร์เน็ต หรือคอมมิตไปยังระบบควบคุมเวอร์ชัน รับคีย์ฟรีของคุณเองผ่าน AI Perks

CVE-2026-25253 คืออะไร?

CVE-2026-25253 เป็นช่องโหว่ร้ายแรง (CVSS 8.8) ใน OpenClaw เวอร์ชันก่อน 2026.1.29 ทำให้ผู้โจมตีสามารถประมวลผลโค้ดตามอำเภอใจบนอุปกรณ์ของผู้ใช้ได้โดยการส่งลิงก์ที่สร้างขึ้นผ่านแพลตฟอร์มการส่งข้อความใดๆ การแก้ไขนั้นง่าย: อัปเดตเป็นเวอร์ชันล่าสุดด้วย openclaw update

ฉันควรใช้ OpenClaw สำหรับธุรกิจหรือไม่?

OpenClaw สามารถใช้สำหรับธุรกิจได้ แต่ต้องมีการปรับปรุงความปลอดภัยเพิ่มเติม ใช้ขั้นตอนทั้ง 10 ขั้นตอนในคู่มือนี้ และพิจารณาการแบ่งส่วนเครือข่าย ฮาร์ดแวร์เฉพาะ และการตรวจสอบการปฏิบัติตามข้อกำหนดสำหรับอุตสาหกรรมของคุณ ให้ทุนด้วยเครดิตที่ถูกกฎหมายจาก AI Perks เพื่อรักษาเส้นทางการตรวจสอบที่ชัดเจน

รัน OpenClaw อย่างปลอดภัยด้วยเครดิตฟรี

OpenClaw เป็น AI Agent ส่วนบุคคลที่ทรงพลังที่สุดที่มีอยู่ในปัจจุบัน ด้วย ดาวบน GitHub มากกว่า 180,000 ดวง และเพิ่มขึ้นเรื่อยๆ มันจะไม่หายไป - และความเสี่ยงด้านความปลอดภัยก็เช่นกัน แต่ความเสี่ยงเหล่านั้นสามารถจัดการได้

ปฏิบัติตามรายการตรวจสอบความปลอดภัย 10 ขั้นตอนในคู่มือนี้ เริ่มต้นด้วยเครดิต API ที่ถูกกฎหมายจาก AI Perks และคุณจะมี AI Agent ที่ปลอดภัยและเต็มรูปแบบทำงานบนฮาร์ดแวร์ของคุณเอง

อย่าประนีประนอมความปลอดภัยเพื่อประหยัดค่าใช้จ่าย API รวม $3,000 ถึง $176,000 ในเครดิตฟรี และรัน OpenClaw อย่างถูกต้อง

สมัครสมาชิกที่ getaiperks.com →

AI Agent ของคุณจะปลอดภัยเท่ากับความพยายามที่คุณทุ่มเทในการกำหนดค่าเท่านั้น เริ่มต้นด้วยเครดิตฟรีและการรักษาความปลอดภัยที่เหมาะสมที่ getaiperks.com